هل هي مرة أخرى هاكرز كوريا الشمالية؟ تسريب بيانات معاملات منصة التجارة الإلكترونية للعملات المشفرة Bitrefill، يُشتبه في تورط لازاروس

تعرّضت منصة Bitrefill الإلكترونية للعملات المشفرة لاختراق دقيق من قبل مجموعة لزا راس لوروس، مما أدى إلى مسح المحافظ الساخنة وتأثر 18500 سجل، وظهرت تهديدات من قراصنة كوريا الشمالية مرة أخرى.

من أجهزة الموظفين إلى أسرار الإنتاج: الاختراق الدقيق لمجموعة لزا راس لوروس

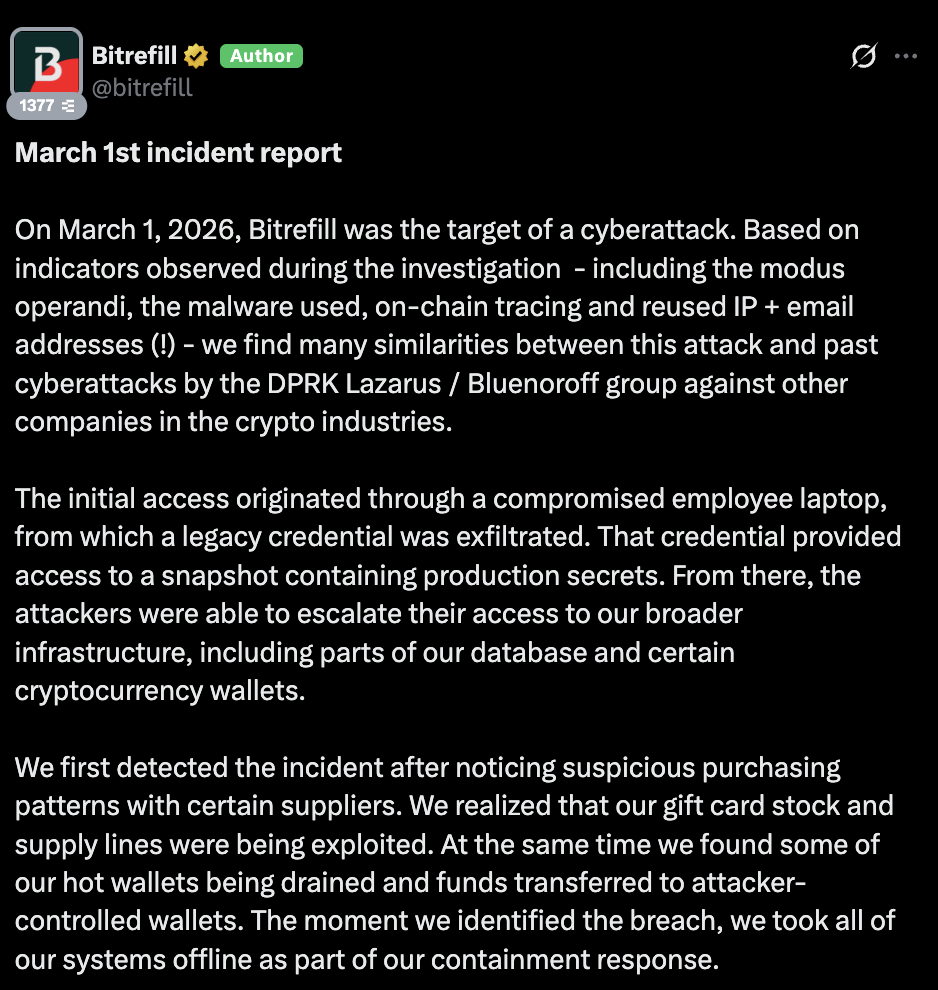

نشرت منصة Bitrefill للتجارة الإلكترونية للعملات المشفرة يوم أمس (17/3) تقرير تحقيق رسمي يكشف عن تعرض الشركة لهجوم إلكتروني عالي الاحتراف في 1 مارس. ووفقًا للتحقيق، فإن هذا الهجوم يتشابه بشكل كبير مع مجموعة القراصنة المدعومة من كوريا الشمالية “لزا راس لوروس” وفرعها Bluenoroff.

وأشار التقرير إلى أن أساليب القراصنة، وخصائص البرمجيات الخبيثة، وتدفقات الأموال على السلسلة، وعناوين الـ IP والبريد الإلكتروني المستخدمة بشكل متكرر، كلها تشير إلى هذا التنظيم الكوري الشمالي النشط في صناعة العملات المشفرة. بدأ الاختراق من خلال جهاز كمبيوتر محمول شخصي لموظف، حيث سرق القراصنة بيانات اعتماد قديمة تتعلق بنظام الإنتاج.

مصدر الصورة: X/@bitrefill منصة Bitrefill للتجارة الإلكترونية للعملات المشفرة تكشف عن نتائج التحقيق بعد هجوم 1/3

على الرغم من أن هذه البيانات القديمة، إلا أنها كانت المفتاح لدخول القراصنة إلى النظام المركزي لـ Bitrefill. من خلال الوصول إلى لقطات لنظام معلومات الإنتاج، تمكن المهاجمون من الحصول على صلاحيات أعلى والتنقل أفقيًا داخل بنية الشركة التحتية. ثم استهدفوا بعض قواعد البيانات الداخلية والمحافظ الساخنة للعملات المشفرة. هذه الطريقة، التي تبدأ من نقطة واحدة وتصل إلى أسرار الإنتاج، تعتبر استراتيجية نمطية لمجموعة لزا راس لوروس، مما يعكس التحديات الكبيرة التي تواجه الشركات في إدارة البيانات القديمة وأمان النقاط النهائية. وأكدت Bitrefill أنه على الرغم من سد الثغرات وتعزيز الدفاعات، فإن مستوى احترافية القراصنة يدل على أن هذا هجوم مخطط له منذ فترة طويلة ويهدف بشكل خاص.

كشف عن اختراق عبر سلسلة التوريد، وسرقة المحافظ الساخنة ومخزون بطاقات الهدايا

تم اكتشاف هذا الهجوم في البداية من خلال سلوك غير طبيعي على جانب الأعمال. وجد فريق أمان Bitrefill أن المعاملات بين المنصة والموردين شهدت أنماط شراء غير معتادة. وبعد التحقيق، تأكد أن القراصنة يستخدمون مخزون بطاقات الهدايا وقنوات سلسلة التوريد لتنفيذ عمليات سحب غير قانونية. في الوقت نفسه، بدأت أموال عدة محافظ ساخنة داخل الشركة في التحويل إلى عناوين خارجية يسيطر عليها القراصنة. لمواجهة هذه الأزمة الأمنية الفورية، قامت Bitrefill بفصل جميع أنظمتها عالميًا على الفور لمنع تفاقم الضرر. ونظرًا لتعدد المنتجات، وطرق الدفع، وسلاسل التوريد الدولية، استغرقت عملية التنظيف الأمني وإعادة تشغيل الأنظمة أكثر من أسبوعين.

وفيما يتعلق بالخسائر المالية، لم يُعلن عن المبلغ الإجمالي بعد بشكل كامل، لكن Bitrefill اعترفت بأن أموال المحافظ الساخنة قد تم مسحها. خلال وجودهم داخل النظام، نفذ القراصنة عدة استعلامات موجهة بهدف تحديد الأصول التي يمكن سرقتها، بما في ذلك مخزون العملات المشفرة وبطاقات الهدايا.

وأشارت الشركة إلى أن عمليات القراصنة كانت فعالة للغاية، مما يدل على فهم عميق لآلية عمل منصة التجارة الإلكترونية. وتعاونت مع فرق مختصة متعددة، بما في ذلك zeroShadow، وSEAL911 (SEAL Org)، وRecoverisTeam، لتعقب حركة الأموال على البلوكشين، وإجراء تحقيقات رقمية وتنظيف للخوادم المتأثرة.

تأثر 18500 سجل شراء، وتقييم مخاطر تسرب البيانات

بالإضافة إلى الخسائر المالية، تثير سلامة بيانات العملاء اهتمام الجميع. أظهر تحقيق Bitrefill أن القراصنة لم يخرجوا كامل قاعدة البيانات، لكن حوالي 18500 سجل شراء تعرض للوصول. تتضمن هذه البيانات المسربة عناوين البريد الإلكتروني للعملاء، وعناوين الدفع للعملات المشفرة، وعناوين الـ IP، وبيانات وصفية أخرى. ومن بين هذه السجلات، حوالي 1000 سجل تتضمن أسماء العملاء، على الرغم من أن الأسماء مخزنة بشكل مشفر في قاعدة البيانات، إلا أن القراصنة قد يكونون حصلوا على المفاتيح المشفرة أيضًا. لذلك، اتخذت Bitrefill أقصى درجات الحذر، واعتبرت أن هذه البيانات قد تكون تعرضت للوصول، وأخطرت المستخدمين المتأثرين مباشرة عبر البريد الإلكتروني.

وأكدت Bitrefill أن نموذج عملها يقلل قدر الإمكان من جمع معلومات الهوية الشخصية للعملاء (PII)، مما يحد من الضرر في حال وقوع حادث كهذا.

لا تطلب المنصة من معظم المستخدمين التحقق من الهوية (KYC)، وعند الحاجة، يتم إدارة جميع المستندات والمعلومات من قبل مزودين خارجيين، ولا تُخزن على خوادم أو أنظمة احتياطية داخلية لـ Bitrefill. وتحليل السجلات الحالية يُظهر أن هدف القراصنة الرئيسي كان الأموال، وليس قاعدة البيانات، حيث كانت عمليات الاستعلام مرتبطة بشكل رئيسي بجرد الأصول. ومع ذلك، يجب على المستخدمين المتأثرين أن يكونوا أكثر حذرًا، ويستعدوا لاحتمال تلقي رسائل تصيد أو اتصالات احتيالية مرتبطة بالعملات المشفرة في المستقبل.

استئناف العمليات بشكل كامل، وBitrefill تتعهد بتحمل الخسائر

عاد الآن تشغيل Bitrefill العالمي إلى وضعه الطبيعي، بما في ذلك وظائف الدفع، وتوريد المخزون، والوصول إلى الحسابات. وأكدت الشركة أن وضعها المالي قوي ومربح على المدى الطويل، وأنها ستتحمل كامل خسائر الهجوم من خلال موارد التشغيل الخاصة بها. جميع أرصدة المستخدمين آمنة ولم تتأثر، ورأس مال الشركة كافٍ لمواجهة التحدي المالي. ولتعزيز الدفاعات، نفذت Bitrefill إجراءات رقابة داخلية أكثر صرامة، وأنظمة مراقبة تلقائية، وحدثت خطط الاستجابة للطوارئ، وأغلقت بعض الأنظمة لضمان سرعة الاستجابة عند اكتشاف أنشطة غير طبيعية، وتجنب انهيار شامل بسبب جهاز واحد مخترق.

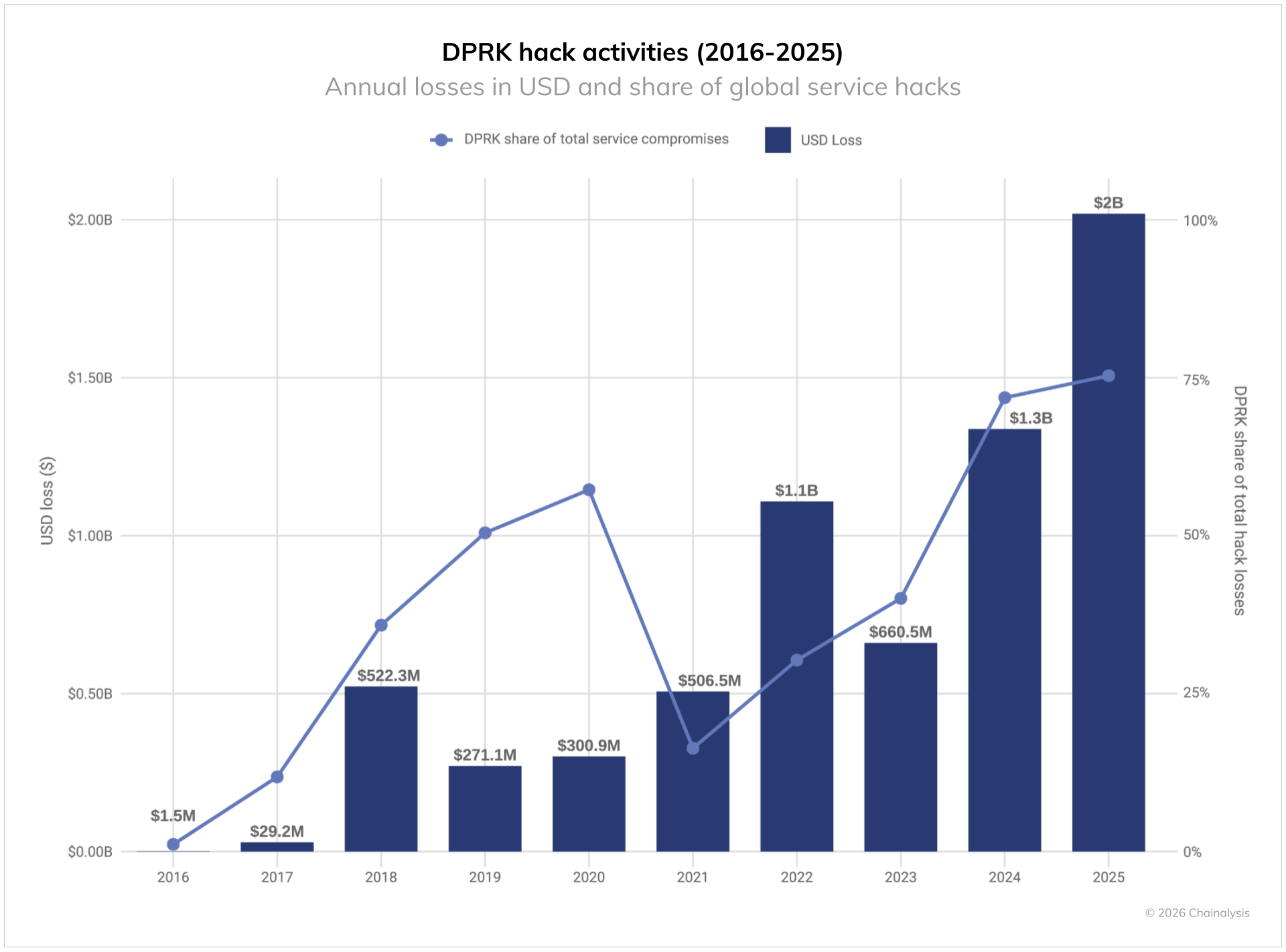

تؤكد هذه الحادثة مجددًا التهديد الكبير الذي يمثله قراصنة كوريا الشمالية لصناعة العملات المشفرة. وفقًا لبيانات Chainalysis، سرقت كيانات مرتبطة بكوريا الشمالية أكثر من 2.02 مليار دولار من العملات المشفرة في عام 2025، وهو ما يمثل 59% من إجمالي الأموال غير القانونية في ذلك العام.

مصدر الصورة: Chainalysis في عام 2025، سرقت كيانات مرتبطة بكوريا الشمالية أكثر من 2.02 مليار دولار من العملات المشفرة

ويشمل ذلك هجوم مجموعة لزا راس لوروس التاريخي على منصة Bybit بقيمة تصل إلى 1.5 مليار دولار في أوائل 2025، بالإضافة إلى اختراقات على منصتي Upbit (3,2 مليون دولار) وCoinDCX (4,4 مليون دولار). ومع استمرار كوريا الشمالية في استخدام الأموال المسروقة لتمويل برامجها العسكرية، يزداد التحدي الأمني الوطني الذي تواجهه صناعة العملات المشفرة. وأكدت Bitrefill أنها ستواصل إجراء تدقيقات أمنية خارجية واختبارات اختراق، بهدف الحفاظ على مرونتها في مواجهة هجمات المنظمات القراصنة المحترفة.

قراءة إضافية

عقوبات أمريكية على شبكات الاحتيال الكورية الشمالية! عائدات غير مشروعة تصل إلى 800 مليون دولار، وتُوجه بالكامل لمشاريع الأسلحة الكبرى

2025 ستكون أسود عام للجريمة الرقمية في العملات المشفرة! سرق القراصنة 6.5 مليار دولار، ومعظمها بقيادة كوريا الشمالية