¿¿Vuelven los hackers norcoreanos? Datos de transacciones de la plataforma de comercio electrónico de criptomonedas Bitrefill se filtraron, presuntamente relacionados con Lazarus

Bitrefill fue penetrado de manera precisa por el grupo Lazarus, los monederos calientes fueron vaciados y 18,500 registros se vieron afectados, poniendo nuevamente en evidencia la amenaza de hackers norcoreanos.

Desde los portátiles de los empleados hasta los secretos de producción: la infiltración precisa del grupo Lazarus

La plataforma de comercio electrónico de criptomonedas Bitrefill publicó ayer (17/3) un informe oficial de investigación que revela que la compañía sufrió un ataque cibernético altamente profesional el 1 de marzo. Según la investigación, este ataque es muy similar a las técnicas, características de malware, flujos de fondos en la cadena y direcciones IP y correos electrónicos reutilizados del grupo Lazarus (Lazarus Group) y su rama Bluenoroff, organizaciones activas en la industria de las criptomonedas y apoyadas por Corea del Norte.

En el informe, Bitrefill señala que las técnicas de ataque, las características del malware, los movimientos de fondos en la cadena y las direcciones IP y correos electrónicos reutilizados apuntan a esta organización norcoreana. La infiltración comenzó cuando un portátil personal de un empleado fue comprometido, permitiendo a los hackers robar credenciales antiguas relacionadas con los sistemas de producción.

Fuente: X/@bitrefill La plataforma de comercio de criptomonedas Bitrefill publicó un informe tras el ataque cibernético del 1 de marzo

Aunque estas credenciales ya estaban obsoletas, fueron clave para que los hackers accedieran a los sistemas centrales de Bitrefill. A través de la obtención de instantáneas del sistema que contienen información de producción, los atacantes lograron escalar privilegios y moverse lateralmente dentro de la infraestructura de la empresa. Posteriormente, los hackers apuntaron a algunas bases de datos internas y a ciertos monederos calientes de criptomonedas. Este patrón de vulnerar un solo dispositivo para obtener secretos de producción es típico del modus operandi del grupo Lazarus, reflejando los desafíos que enfrentan las empresas en la gestión de credenciales antiguas y la seguridad de los endpoints. Bitrefill enfatiza que, aunque ya se han cerrado las vulnerabilidades y reforzado las defensas, la profesionalidad de los hackers indica que se trata de una operación cuidadosamente planificada y dirigida.

Se revela una intrusión a través de la cadena de suministro, y los monederos calientes y el inventario de tarjetas de regalo son saqueados

El ataque fue detectado inicialmente por comportamientos anómalos en el área de operaciones. El equipo de seguridad de Bitrefill detectó patrones de compra inusuales en las transacciones entre la plataforma y sus proveedores. Tras una investigación profunda, se confirmó que los hackers estaban utilizando el inventario de tarjetas de regalo y las vías de la cadena de suministro para realizar fraudes y retirar fondos ilegalmente. Al mismo tiempo, fondos de varios monederos calientes internos comenzaron a transferirse a direcciones controladas por los hackers. Frente a esta crisis de seguridad en tiempo real, Bitrefill desconectó rápidamente todos sus sistemas a nivel global para evitar daños mayores. Dado que la plataforma maneja miles de productos, múltiples métodos de pago y cadenas de suministro internacionales, el proceso de limpieza y reinicio del sistema tomó más de dos semanas.

En cuanto a las pérdidas económicas, aunque aún no se ha divulgado el monto total, Bitrefill admite que los fondos en los monederos calientes fueron efectivamente vaciados. Durante su permanencia en el sistema, los hackers realizaron múltiples consultas específicas para verificar los activos disponibles, incluyendo las reservas de criptomonedas y el inventario de tarjetas de regalo.

Bitrefill señala que las operaciones de los hackers fueron altamente eficientes, demostrando un profundo conocimiento del funcionamiento de plataformas de comercio electrónico. La compañía colaboró posteriormente con varios equipos especializados, incluyendo zeroShadow, SEAL911 (SEAL Org) y RecoverisTeam, para rastrear el movimiento de fondos en la cadena de bloques y realizar análisis forenses y limpieza en los servidores afectados.

18,500 registros de compras afectados y evaluación del riesgo de filtración de datos personales

Además de las pérdidas financieras, la seguridad de los datos de los clientes también genera preocupación. La investigación de Bitrefill muestra que, aunque los hackers no lograron exportar toda la base de datos, aproximadamente 18,500 registros de compras fueron accedidos. Esta filtración incluye direcciones de correo electrónico, direcciones de pago en criptomonedas, direcciones IP y otros metadatos. De estos registros, alrededor de 1,000 contienen nombres de clientes, que aunque están encriptados en la base de datos, podrían haber sido comprometidos si los hackers también obtuvieron las claves de cifrado. Por precaución, Bitrefill considera que estos datos podrían estar en riesgo de acceso y notificó directamente a los usuarios afectados por correo electrónico.

Bitrefill enfatiza que su modelo de negocio minimiza la recopilación de información personal identificable (PII), lo que limitó el daño en caso de incidentes.

La plataforma no requiere que la mayoría de los usuarios pasen por verificaciones de identidad obligatorias (KYC), y en los casos en que se requiere verificación, todos los documentos e información son gestionados por proveedores externos y no se almacenan en los servidores internos ni en sistemas de respaldo de Bitrefill. Según los registros actuales, las consultas de los hackers estaban principalmente dirigidas a verificar fondos y activos, no a obtener datos de la base de datos. Sin embargo, los usuarios afectados deben mantenerse alertas ante posibles correos de phishing o comunicaciones fraudulentas relacionadas con criptomonedas en el futuro.

Operaciones completamente restablecidas y la compañía asume las pérdidas

Actualmente, las operaciones globales de Bitrefill han vuelto a la normalidad, incluyendo funciones de pago, reposición de inventario y acceso a cuentas, que ya son estables. La compañía afirma que su situación financiera es sólida y que mantiene beneficios a largo plazo, por lo que absorberá completamente las pérdidas ocasionadas por el ataque con fondos operativos. Todos los saldos de las cuentas de los usuarios permanecen seguros y sin afectar, y la capacidad de capital de la empresa es suficiente para afrontar este desafío financiero. Para reforzar la seguridad, Bitrefill ha implementado controles de acceso internos más estrictos, sistemas de monitoreo automatizado y ha actualizado sus protocolos de respuesta ante emergencias y cierre de sistemas, para reaccionar más rápidamente ante actividades anómalas y evitar que la caída de un solo dispositivo provoque un colapso total.

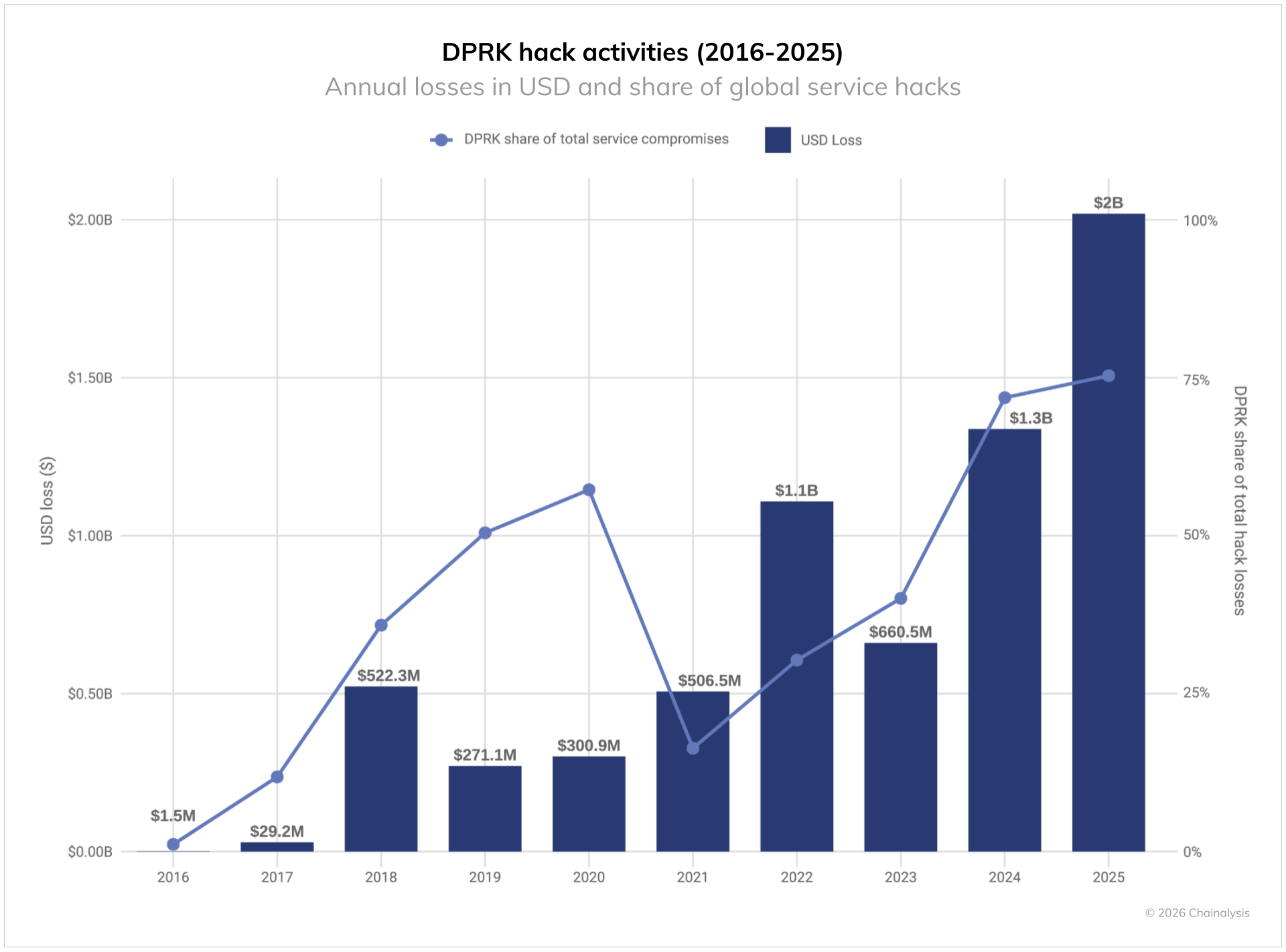

Este incidente vuelve a evidenciar la grave amenaza que representan los hackers norcoreanos para la industria de las criptomonedas. Según datos de Chainalysis, en 2025 las organizaciones relacionadas con Corea del Norte robaron más de 2,02 mil millones de dólares en criptomonedas, representando el 59% del total de fondos ilícitos en ese año.

Fuente: Chainalysis Las organizaciones relacionadas con Corea del Norte robaron en 2025 más de 2,02 mil millones de dólares en criptomonedas

Esto incluye el histórico ataque de 1.5 mil millones de dólares a Bybit a principios de 2025 por parte del grupo Lazarus, así como las intrusiones a Upbit (3,2 millones) y CoinDCX (44 millones). Con Corea del Norte continuando utilizando fondos robados para financiar sus programas armamentísticos, los desafíos de ciberseguridad a nivel estatal en la industria de las criptomonedas se vuelven cada vez más severos. Bitrefill afirma que continuará realizando auditorías externas y pruebas de penetración para mantener la resiliencia en la lucha contra estos grupos de hackers profesionales.