また北朝鮮のハッカーか?暗号通貨ECサイトのBitrefillの取引データ流出は、ラザルスと関係があると疑われている

Bitrefillはラザルスグループによる精密な侵入を受け、ホットウォレットの資金が流出し、1万8500件の記録が影響を受け、北朝鮮のハッカーの脅威が再び浮上している。

従業員のノートパソコンから生産秘密まで:ラザルスグループの精密侵入

暗号通貨ECプラットフォームのBitrefillは、昨日(3/17)正式な調査報告を発表し、3月1日に高度に専門的なサイバー攻撃を受けたことを明らかにした。調査によると、この攻撃は北朝鮮支援のハッカー組織「ラザルスグループ」(Lazarus Group)およびその分派であるBlueNoroffと高度に類似している。

Bitrefillは報告書の中で、ハッカーの攻撃手法、マルウェアの特徴、ブロックチェーン上の資金の流れ、繰り返し使用されるIPアドレスやメールアドレスが、この北朝鮮の活動的な組織を指し示していると指摘している。今回の侵入は、従業員の個人用ノートパソコンが侵害されたことに端を発し、ハッカーはそこから生産システムに関連する古い認証情報を窃取した。

出典:X/@bitrefill 暗号通貨ECプラットフォームBitrefillが3/1のサイバー攻撃について調査報告を公開

この認証情報は既に古いものであったが、ハッカーにとってはBitrefillのコアシステムに侵入するための重要な鍵となった。生産情報のシステムスナップショットにアクセスすることで、攻撃者はより高い権限を獲得し、企業のインフラ内を横断的に移動した。その後、ハッカーは一部の内部データベースと特定の暗号通貨のホットウォレットを標的とした。**この一点の端末から突破し、重要な生産秘密を取得する手法は、ラザルスグループの典型的な戦術であり、企業が古い認証情報やエンドポイントのセキュリティ管理に直面する厳しい課題を反映している。**Bitrefillは、現在は脆弱性を封じ込み、防御を強化しているものの、ハッカーの高度な技術力は、長期にわたる計画的な標的型攻撃であることを示している。

サプライチェーンの異常を通じて侵入が明らかにされ、ホットウォレットとギフトカードの在庫が略奪される

この攻撃は、最初に業務側の異常行動によって検知された。**Bitrefillのセキュリティチームは、プラットフォームとサプライヤー間の取引に不審な購入パターンを発見した。詳細な調査の結果、ハッカーは同社のギフトカード在庫とサプライチェーンのルートを悪用して不正な現金化を行っていることが判明した。**同時に、社内の複数のホットウォレットの資金もハッカーの管理する外部アドレスへと移動が始まった。こうした即時のセキュリティ危機に直面し、Bitrefillは全システムを迅速にオフラインにし、被害の拡大を防いだ。数千種類の製品、多様な支払い方法、国際的なサプライチェーンを抱える同プラットフォームの安全な復旧とシステム再起動には、2週間以上を要した。

金銭的損失については、正確な総額は未公表だが、Bitrefillはホットウォレットの資金が確かに流出したことを認めている。ハッカーはシステム内に滞在中、多数のターゲットクエリを実行し、盗み出せる資産、すなわち暗号通貨の残高やギフトカードの在庫を確認していた。

Bitrefillは、ハッカーの操作が非常に効率的であり、同プラットフォームの運用メカニズムについて深い理解を持っていることを示していると指摘している。さらに、同社はzeroShadow、SEAL911(SEAL Org)、RecoverisTeamなど複数の専門チームと協力し、ブロックチェーン上の資金移動を追跡し、影響を受けたサーバーのデジタルフォレンジックとクリーンアップを行った。

18500件の購入記録が影響を受け、個人情報流出のリスク評価

資金の損失に加え、顧客情報の安全性も注目されている。Bitrefillの調査によると、ハッカーはデータベース全体を完全にエクスポートしなかったものの、約18500件の購入記録にアクセスした可能性がある。**これらの漏洩情報には、顧客のメールアドレス、暗号通貨の支払いアドレス、IPアドレスなどのメタデータが含まれる。そのうち約1,000件の記録には顧客の氏名も含まれているが、これらの氏名は暗号化されて保存されているものの、ハッカーが暗号鍵も同時に取得している可能性がある。**Bitrefillは最も保守的な警告態度を取り、これらの情報へのアクセスの可能性を認識し、影響を受けたユーザーにメールで直接通知した。

Bitrefillは、同社のビジネスモデルは可能な限り顧客の個人情報(PII)の収集を抑える設計になっており、これが事故時の被害軽減に寄与していると強調している。

プラットフォームは、多くのユーザーに対して本人確認(KYC)を義務付けておらず、必要な場合も外部の第三者サービスに情報を委託し、Bitrefillの内部サーバーやバックアップシステムには保存していない。現時点のログ分析によると、ハッカーの主なターゲットは資金であり、データベースの照会行動は資産の棚卸しに関するものが多い。とはいえ、影響を受けたユーザーは今後のフィッシングメールや暗号通貨に関する詐欺に対して警戒を高める必要がある。

運営は完全に正常化、Bitrefillは損失を会社が吸収

現在、Bitrefillの全世界の運営は正常に復旧しており、支払い機能、在庫補充、アカウントアクセスも安定している。会社は財務状況が健全で長期的に利益を上げているとし、今回の攻撃による損失は運営資金で全額補填すると表明した。すべてのユーザーアカウント残高は安全で影響を受けておらず、同社の資本はこの財務的な挑戦に耐えられるだけの余裕がある。防御強化のため、Bitrefillはより厳格な内部アクセス制御と自動監視システムを導入し、緊急対応手順と遮断プログラムをアップグレードした。これにより、異常活動を検知した際により迅速に対応し、単一端末の侵害による全体崩壊を防ぐ。

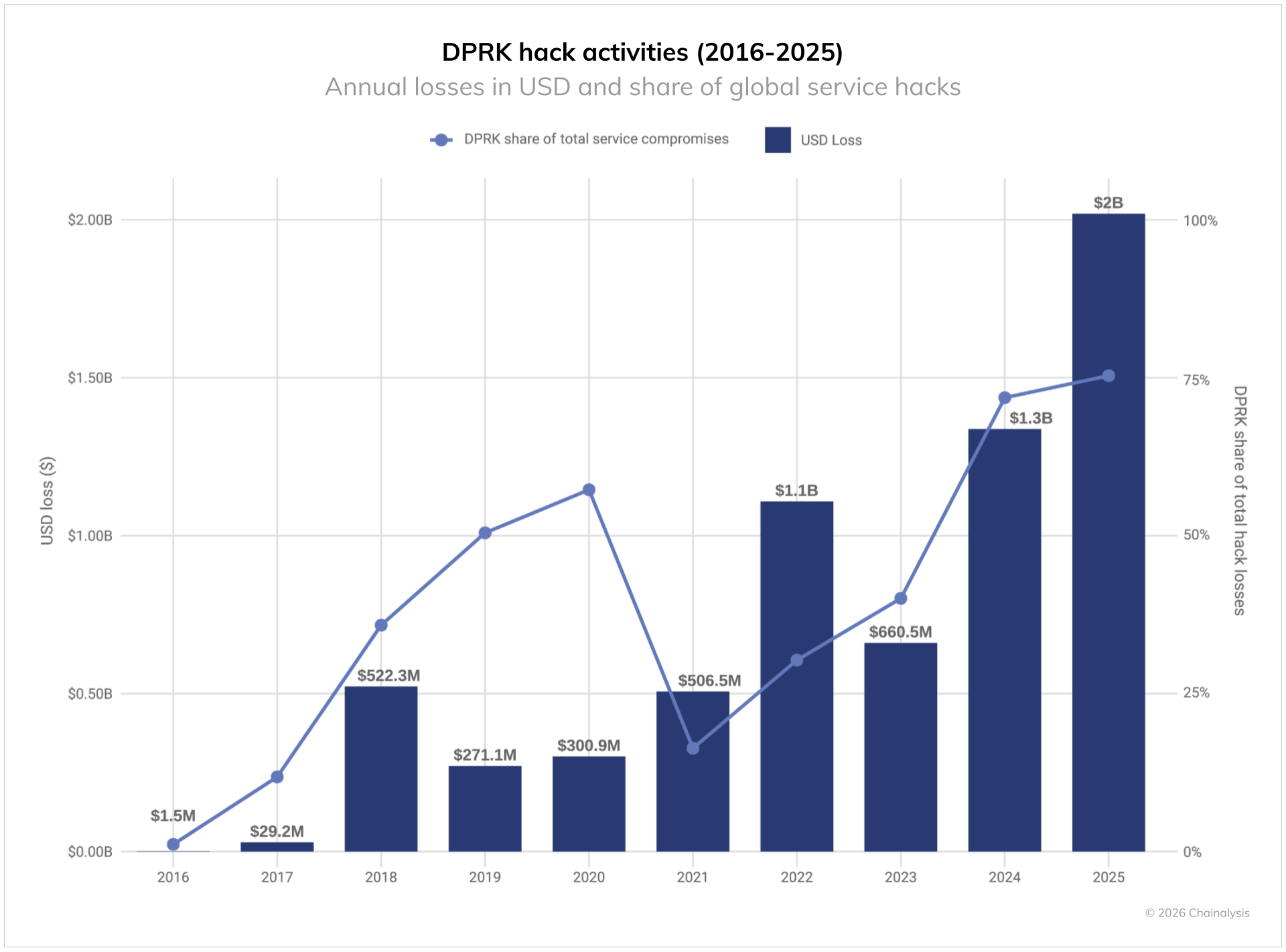

この事件は、北朝鮮のハッカーが暗号産業に対してもたらす巨大な脅威を改めて浮き彫りにしている。Chainalysisのデータによると、北朝鮮関連組織は2025年に合計で202億ドル以上の暗号通貨を盗み出し、これはその年の違法資金総額の59%を占めている。

出典:Chainalysis 北朝鮮関連組織は2025年に202億ドル以上の暗号通貨を盗み出した

これには、ラザルスグループが2025年初頭にBybitに対して行った歴史的な150億ドルの攻撃や、Upbit(3,200万ドル)やCoinDCX(4,400万ドル)への侵入も含まれる。北朝鮮は盗まれた資金を武器開発に資金援助しており、国家レベルのサイバーセキュリティの課題はますます深刻化している。Bitrefillは、外部のセキュリティ監査や侵入テストを継続し、専門的なハッカー組織に対抗するためのレジリエンスを維持し続けると表明している。

関連記事

アメリカが北朝鮮のIT詐欺ネットを制裁!違法収益は8億ドルに達し、大規模な武器計画に流入

2025年は暗号犯罪の闇の最盛期!ハッカーは650億ドルを盗み出し、その多くは北朝鮮が主導している