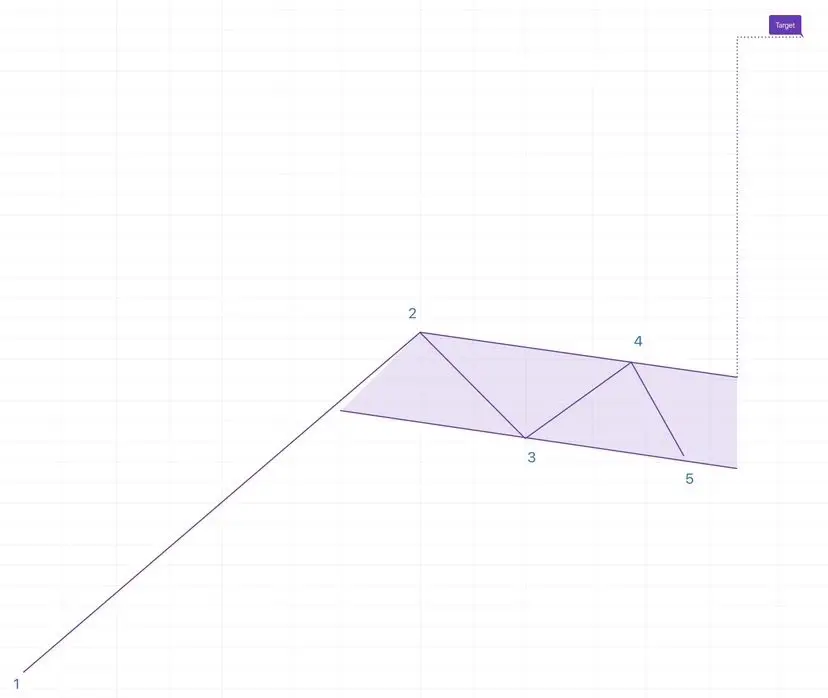

ビットコイン価格シグナル:オンチェーンデータは $BTC の間に $60K だけの $70K が蓄積されたことを示す—アナリストはこれをサイクルの最も強い需要ゾーンと呼ぶ

オンチェーンデータから得られた新しいビットコイン価格の読み取りによると、1月1日以降、$60,000〜$70,000の範囲内で最後に動いたBTCの総供給量は約844,275コイン増加しており、その範囲内の合計クラスターは185万BTCに達し、現在のサイクルで最も明確な蓄積シグナルの一つを示している。

#StrategyBTCPurchase #US&IranAgreedToATwo-weekCeasefire

オンチェーンデータから得られた新しいビットコイン価格の読み取りによると、1月1日以降、$60,000〜$70,000の範囲内で最後に動いたBTCの総供給量は約844,275コイン増加しており、その範囲内の合計クラスターは185万BTCに達し、現在のサイクルで最も明確な蓄積シグナルの一つを示している。

#StrategyBTCPurchase #US&IranAgreedToATwo-weekCeasefire