Moins de 1 cent pour déstabiliser une liquidité de millions, une attaque par ordre pourrait vider la base de liquidité de Polymarket

Auteur : Frank, PANews

Une transaction on-chain de moins de 0,1 dollar peut effacer instantanément des ordres de marché valant des dizaines de milliers de dollars du carnet d’ordres de Polymarket. Ce n’est pas une théorie, mais une réalité en cours.

En février 2026, un utilisateur a révélé sur les réseaux sociaux une nouvelle méthode d’attaque contre les market makers de Polymarket. Le blogueur BuBBliK l’a qualifiée d’« élégante & brutale », car l’attaquant n’a besoin de payer que moins de 0,1 dollar de frais de Gas sur le réseau Polygon pour réaliser une boucle d’attaque en environ 50 secondes. Les victimes, ces market makers et bots de trading automatique affichant de véritables ordres d’achat et de vente, se retrouvent face à des ordres forcés d’être retirés, des positions exposées, voire des pertes directes.

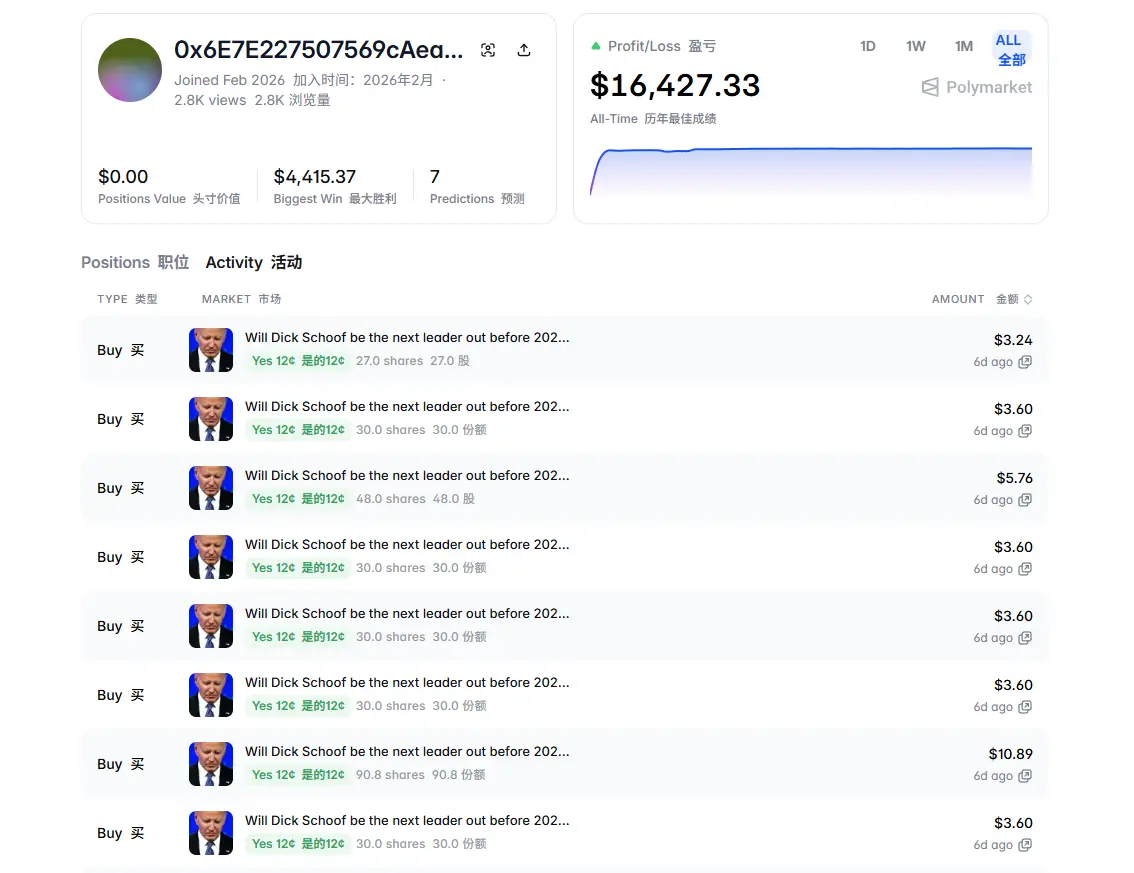

PANews a examiné une adresse d’attaquant marquée par la communauté. Elle a été créée en février 2026, n’a participé qu’à 7 marchés, mais a déjà enregistré un profit total de 16 427 dollars, avec la majorité des gains réalisés en une journée. Lorsqu’un marché de prédiction évalué à 9 milliards de dollars peut être manipulé pour quelques cents, cela révèle bien plus qu’une simple faille technique.

PANews analysera en profondeur le mécanisme technique, la logique économique et l’impact potentiel de cette attaque sur l’industrie des marchés de prédiction.

Comment l’attaque se produit : une chasse précise exploitant le « décalage temporel »

Pour comprendre cette attaque, il faut d’abord connaître le processus de trading de Polymarket. Contrairement à la plupart des DEX, Polymarket cherche à offrir une expérience utilisateur proche de celle d’une plateforme centralisée, en utilisant une architecture hybride « matching off-chain + règlement on-chain ». Les ordres sont passés et appariés instantanément hors chaîne, seule la livraison finale des fonds étant soumise à la blockchain Polygon. Ce design permet une expérience fluide avec des ordres sans frais de Gas et des transactions en secondes, mais crée aussi un décalage temporel de quelques secondes à une dizaine de secondes entre hors chaîne et on-chain, que l’attaquant exploite.

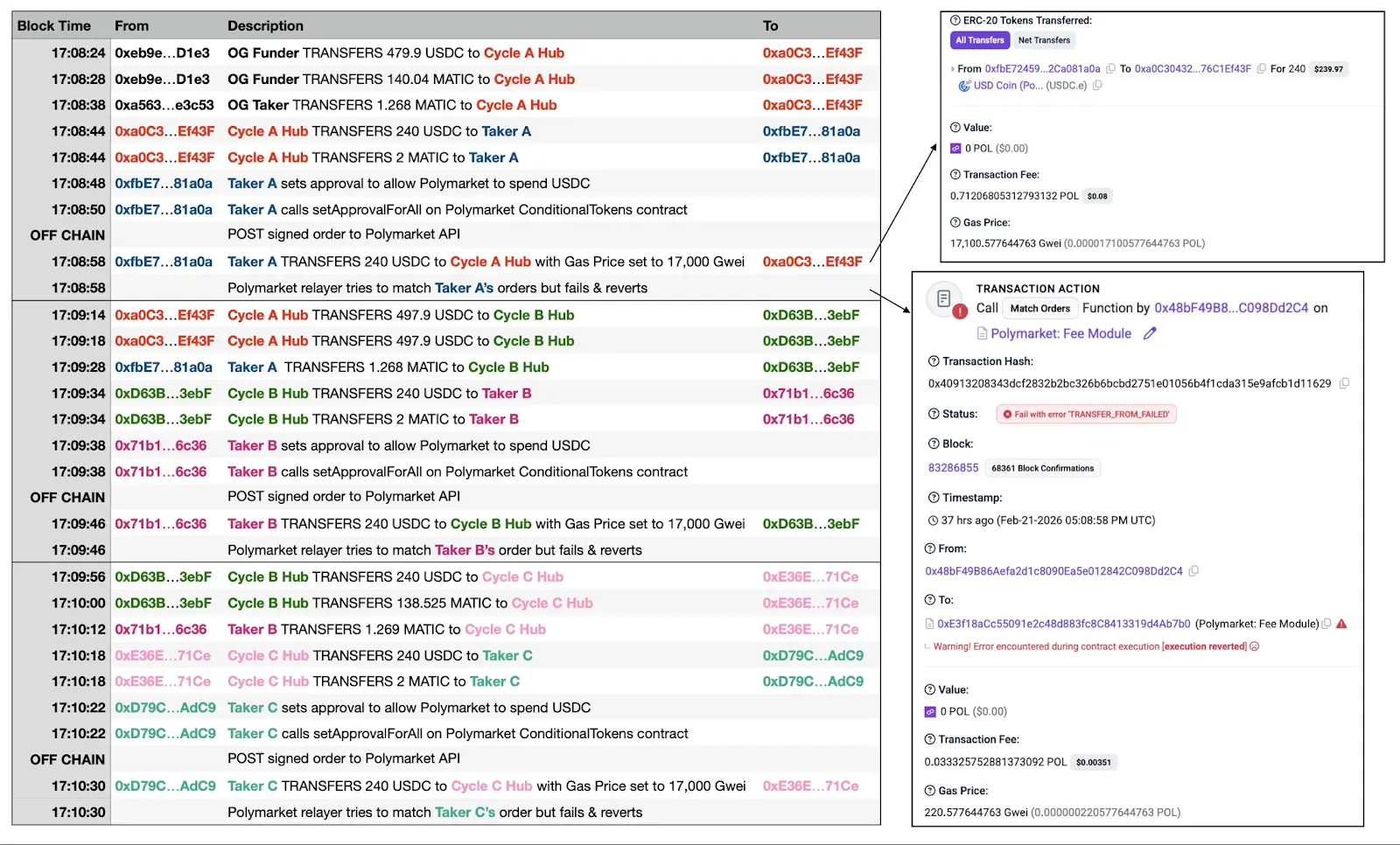

Le principe est simple. L’attaquant place d’abord un ordre d’achat ou de vente via une API, validé par la signature et le solde hors chaîne. Cet ordre est apparié avec d’autres ordres sur le carnet. Mais presque simultanément, il initie une transaction on-chain avec des frais de Gas très élevés pour transférer tout l’argent de son portefeuille. Étant donné que ces frais dépassent largement la configuration par défaut du relais, cette transaction est confirmée en priorité. Lorsque le relais soumet le résultat de l’appariement sur la blockchain, le portefeuille de l’attaquant est déjà vidé, et la transaction échoue par manque de fonds, ce qui entraîne un rollback.

Si cette histoire s’arrêtait là, ce ne serait qu’une perte minime de Gas. Mais la étape réellement critique est la suivante : bien que la transaction échoue sur la blockchain, le système hors chaîne de Polymarket force la suppression de tous les ordres des market makers innocents impliqués dans cette tentative de match ratée. En d’autres termes, avec une seule transaction vouée à l’échec, l’attaquant peut « vider » en un clic tous les ordres d’achat et de vente affichés avec de l’argent réel.

Pour faire une analogie : c’est comme crier en haut d’une salle des ventes, puis, au moment où le marteau tombe, faire semblant de dire « je n’ai pas d’argent », tout en confisquant les numéros de tous les autres enchérisseurs, provoquant l’annulation de la vente.

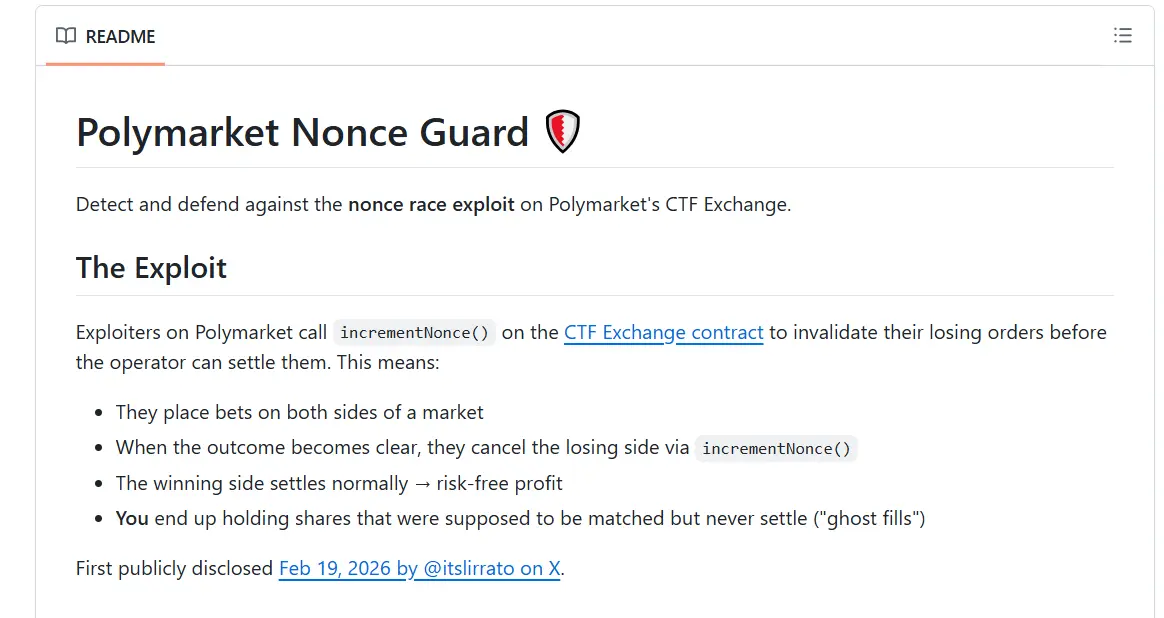

Il est important de noter que la communauté a découvert une version « améliorée » de cette attaque, appelée « Ghost Fills » (Transactions Fantômes). L’attaquant n’a plus besoin de précipiter la transaction de transfert, mais peut, après l’appariement hors chaîne et avant le règlement on-chain, utiliser la fonction « annuler toutes mes commandes » du contrat pour faire disparaître instantanément ses ordres, obtenant ainsi le même résultat. Plus rusé encore, l’attaquant peut passer plusieurs ordres dans différents marchés, observer l’évolution des prix, ne conserver que ceux qui lui sont favorables, et annuler ceux qui ne le sont pas, créant ainsi une sorte de « faux marché sans risque » ou « option gratuite ».

La « logique économique » de l’attaque : quelques cents pour 16 000 dollars de gains

Outre la suppression directe des ordres des market makers, cette désynchronisation entre l’état hors chaîne et on-chain est aussi utilisée pour cibler les bots de trading automatisés. Selon l’équipe de sécurité GoPlus, les bots affectés incluent Negrisk, ClawdBots, MoltBot, etc.

L’attaque consiste à supprimer des ordres ou à créer des « transactions fantômes ». Ces opérations ne génèrent pas directement de profits, alors comment l’argent est-il gagné ?

PANews a identifié deux principales voies de profit pour l’attaquant.

La première est la « monopolisation après nettoyage ». Sur un marché de prédiction populaire, le carnet d’ordres comporte plusieurs market makers en compétition. La différence entre le meilleur achat et le meilleur vente est généralement très faible, par exemple 49¢ contre 51¢. En répétant des « transactions vouées à l’échec » pour supprimer ces concurrents, l’attaquant vide le carnet. Ensuite, il place ses propres ordres avec un écart plus large, par exemple 40¢ contre 60¢. Sans meilleure offre, les autres traders doivent accepter ces prix, et l’attaquant réalise un profit de 20¢ par unité échangée. Ce cycle se répète : nettoyage, monopole, profit, puis nouveau nettoyage.

La seconde voie est plus directe : « chasser les bots de couverture ». Par exemple, si le prix « Yes » est à 50¢, l’attaquant place via API une commande d’achat de 10 000 dollars de « Yes » auprès d’un bot market maker. Après confirmation hors chaîne, le bot croit avoir vendu 20 000 actions « Yes » et se couvre en achetant simultanément 20 000 actions « No » dans un autre marché pour sécuriser son profit. Mais si, en réalité, la transaction de 10 000 dollars a échoué à cause de l’attaque, le bot n’a en fait rien vendu. Son hedge est devenu un pari à découvert sans couverture, avec seulement 20 000 « No » en main. L’attaquant peut alors profiter de la déviation de prix pour faire des profits en vendant ou en achetant dans le marché réel, ou en forçant le bot à liquider ses positions non couvertes.

Chaque cycle d’attaque ne coûte que moins de 0,1 dollar de Gas sur Polygon, dure environ 50 secondes, et peut théoriquement être répété 72 fois par heure. Un attaquant a mis en place un système automatisé à deux portefeuilles alternant entre « Cycle A Hub » et « Cycle B Hub » pour une attaque à haute fréquence. Plusieurs dizaines de transactions échouées ont déjà été enregistrées.

Côté gains, un adresse marquée par la communauté a été créée en février 2026, n’a participé qu’à 7 marchés, mais a déjà réalisé 16 427 dollars de profit total, avec un gain maximum de 4 415 dollars en une seule opération. La majorité des profits a été obtenue en très peu de temps. En résumé, avec moins de 10 dollars de Gas, l’attaquant a pu générer plus de 16 000 dollars de bénéfices en une journée. Et ce n’est qu’un seul adresse marquée, le nombre réel d’attaquants et de profits pourrait être bien supérieur.

Pour les market makers victimes, les pertes sont encore plus difficiles à quantifier. Des traders utilisant des bots de marché sur des marchés BTC à 5 minutes ont déclaré avoir perdu « plusieurs milliers de dollars ». La vraie problématique réside dans le coût d’opportunité lié à la suppression répétée des ordres, ainsi que dans l’ajustement nécessaire de leur stratégie de market making.

Le problème plus profond est que cette faille provient d’un défaut de conception du mécanisme sous-jacent de Polymarket, qui ne peut être corrigé rapidement. À mesure que cette méthode d’attaque se répand, elle risque de devenir plus courante, fragilisant davantage la liquidité déjà fragile de Polymarket.

La réponse communautaire, l’alerte et le silence de la plateforme

À ce jour, Polymarket n’a pas publié de déclaration officielle détaillée ni de plan de correction. Certains utilisateurs ont indiqué sur les réseaux sociaux que cette faille était connue depuis plusieurs mois, sans qu’aucune action ne soit entreprise. Il est à noter qu’en réponse à une attaque de gouvernance (manipulation du vote de l’oracle UMA), la plateforme avait également choisi de ne pas rembourser.

Face à l’inaction officielle, la communauté tente de se défendre. Un développeur a créé un outil open source appelé « Nonce Guard » pour surveiller en temps réel les annulations d’ordres sur Polygon, établir une liste noire d’adresses d’attaquants, et alerter les bots de trading. Mais cette solution n’est qu’un patch de surveillance, incapable de résoudre fondamentalement le problème.

Comparée à d’autres stratégies d’arbitrage, cette attaque pourrait avoir des impacts plus profonds.

Pour les market makers, la suppression soudaine de leurs ordres peut déstabiliser leur stratégie, réduire la liquidité, et dissuader leur participation sur Polymarket.

Pour les utilisateurs de bots, les signaux de trading deviennent peu fiables, et la liquidité instantanément disparue peut entraîner des pertes importantes pour les traders ordinaires.

Pour la plateforme elle-même, si les market makers hésitent à placer des ordres ou si les bots ne peuvent plus couvrir leurs positions, le carnet d’ordres se videra inévitablement, amorçant un cercle vicieux de dégradation.

Articles similaires

L'offre de XRP diminue alors que les acheteurs réduisent la réserve de l'échange à 2,75 milliards de dollars - U.Today

Les ETF Bitcoin et Ethereum enregistrent des sorties quotidiennes tout en conservant leurs gains hebdomadaires

ETH 15 minutes en forte baisse de 1,53 % : la réduction de positions à court terme par les gros investisseurs et la sortie de fonds ETF en synchronisation ont provoqué une chute importante

BlackRock a transféré 2750 BTC à une adresse de garde d'une institution via le fonds IBIT, d'une valeur de plus de 194 millions de dollars

BlackRock ETHA dépose 12 397 ETH sur un CEX, d'une valeur de 25,59 millions de dollars