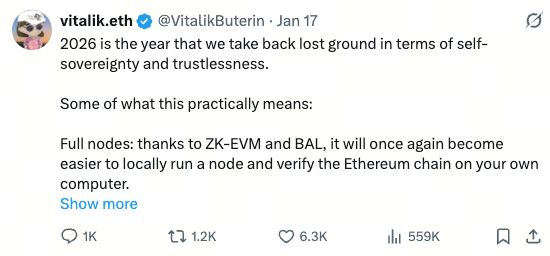

Ethereum 2026: A aposta de Vitalik na confiança descentralizada

Na última década, o Ethereum fez concessões estratégicas: trocou a ausência de confiança pela conveniência, a autossoberania pela experiência do usuário e a descentralização pela adoção em massa.

Toda vez que você consulta o saldo da sua carteira, está confiando em empresas como Alchemy ou Infura. Sempre que utiliza um dapp, seus dados são enviados para servidores que você nunca escolheu.

Mas 2026 será um divisor de águas. Esse é o ano em que o Ethereum para de questionar se vale a pena abrir mão de seus princípios centrais para conquistar o grande público. A resposta agora é clara: não vale mais.

A visão:

- Full nodes novamente fáceis de rodar (ZK-EVMs + Block-Level Access Lists)

- RPCs verificáveis em vez de confiança cega (cliente leve Helios)

- Pagamentos privados com experiência de uso pública

- Carteiras além das frágeis seedphrases (recuperação social)

- Interfaces de dapps imparáveis (hospedagem IPFS)

- Construção de blocos resistente à censura (FOCIL)

O retrocesso: como chegamos até aqui

A infraestrutura do Ethereum se centralizou cada vez mais, mesmo com a camada base permanecendo descentralizada.

Os nodes deixaram de ser compatíveis com laptops para exigir mais de 800 GB de armazenamento e sincronização de 24 horas. Os dapps evoluíram de páginas HTML simples para aplicações robustas em servidor, expondo seus dados em vários pontos. As carteiras migraram de RPCs controlados pelo usuário para provedores fixos que monitoram tudo o que você faz.

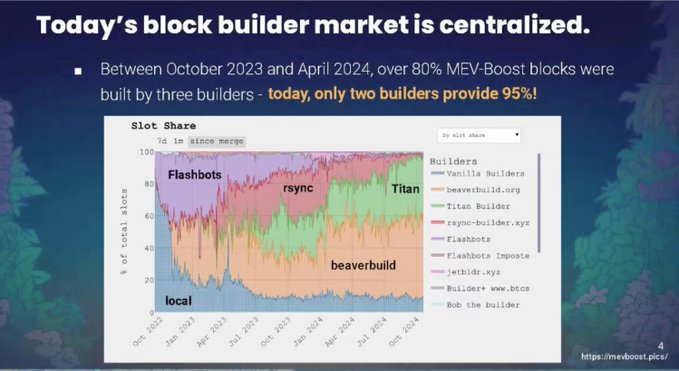

Mais preocupante, 80-90% dos blocos do Ethereum hoje são produzidos por apenas dois builders. Isso concentra o poder de inclusão de transações em poucas mãos, permitindo censura conforme seus interesses.

Essas decisões não foram erros, mas escolhas pragmáticas feitas para escalar sob as restrições do Proof of Work.

O custo, porém, foi alto: suposições de confiança se infiltraram nos sistemas “trustless”, multiplicaram-se pontos únicos de falha e os usuários perderam a autossoberania real. Descentralizamos o livro-razão, mas recentralizamos o acesso.

A visão de 2026: Sete pilares

1. Full Nodes

Hoje: mais de 800 GB de armazenamento, sincronização de 24 horas, necessidade de uptime constante. A maioria dos usuários desistiu.

As Block-Level Access Lists (BAL) mudam isso completamente. Pense nas BALs como um índice de cada bloco, informando antecipadamente exatamente quais estados serão acessados. Seu computador pré-carrega tudo em paralelo antes da execução. Transações sem conflito rodam simultaneamente em diferentes núcleos. Estudos mostram que 60-80% das transações não se sobrepõem.

Com ZK-proofs que verificam blocos sem reexecutar tudo, o tempo de sincronização cai drasticamente e o armazenamento se torna acessível. Rodar um node volta a ser possível em laptops, não apenas em empresas de infraestrutura.

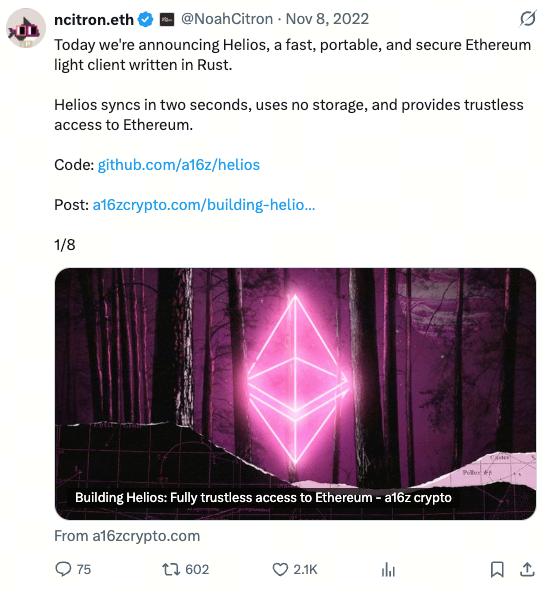

2. Helios: verifique seu RPC

Imagine este ataque: você faz swap na Uniswap. Seu RPC malicioso mostra um preço falso. Você assina aceitando menos tokens do que deveria. O RPC executa um ataque sandwich e fica com o lucro. Você não percebe.

Isso não ocorreu com grandes provedores, mas é tecnicamente possível. O problema: você está confiando em terceiros para informar o estado da blockchain.

O Helios resolve isso em 2 segundos. É um cliente leve que acompanha os “sync committees” dos validadores (512 validadores, períodos de ~27 horas). Se 2/3+ assinarem o cabeçalho do bloco, ele é canônico. Ao consultar seu saldo, o Helios pede uma prova de Merkle ao RPC não confiável e verifica localmente. O RPC pode se recusar a responder, mas não pode mentir.

Funciona em qualquer lugar: laptop, celular, extensões de navegador. Use como RPC do MetaMask e qualquer dapp se torna trustless sem mudar mais nada.

A tecnologia já existe, é open source e pronta para integração.

3. ORAM & PIR: consultas privadas

Cada consulta RPC revela seu comportamento: quais endereços você observa, quais protocolos utiliza, quando utiliza.

ORAM (Oblivious RAM) oculta padrões de acesso usando estruturas em árvore. O servidor sabe que você acessou dados, mas não sabe quais. O Signal usa essa abordagem e reduziu seus custos em 100 vezes (de 500 servidores para 6).

PIR (Private Information Retrieval) permite consultar bancos de dados sem revelar o que está buscando. Você envia a consulta criptografada, o servidor processa sobre dados criptografados e você descriptografa a resposta. O tamanho da resposta permanece constante (~3KB), independentemente do tamanho do banco de dados.

Já existem implementações reais:

- Oblivious Labs: verificador privado de saldo WBTC

- sprl.it: resolução privada de ENS

- QuietRPC: exploração privada de RPC

O desafio é o estado dinâmico: reencodar 33 milhões de elementos leva de 4 a 20 minutos. A solução envolve snapshots periódicos com atestação on-chain. Para a maioria dos usos (consulta de saldo, elegibilidade para votação), alguns minutos de atraso são aceitáveis em troca de privacidade.

4. Recuperação social: além das seedphrases

As carteiras atuais impõem escolhas impossíveis:

- Perdeu a seedphrase → perdeu tudo

- Seedphrase roubada → perdeu tudo

- Backup em nuvem → soberania vulnerável

A recuperação social distribui a confiança. Você tem uma chave de assinatura diária e “guardiões” (amigos, família, outros dispositivos). A recuperação exige aprovação de 3 dos 5 guardiões. Timelocks (48-72 horas) impedem roubo instantâneo e permitem recuperação legítima.

Perdeu o celular? Entre em contato com os guardiões, eles aprovam uma nova chave, o timelock começa e você recupera o acesso. Se alguém roubar sua chave e tentar recuperar, você pode cancelar durante o timelock.

Segurança: atacantes precisam de 3 dos 5 guardiões ao mesmo tempo. Você tem dias para reagir. Cada guardião só tem poder parcial. Sem backdoors de empresas de tecnologia.

Carteiras como @ ready_co e @ Safe já suportam esse modelo. O objetivo para 2026: tornar isso padrão, com UX acessível para qualquer pessoa.

5. Pagamentos privados como padrão

Ferramentas de privacidade existem, mas são complexas: apps diferentes, experiência ruim, custos de gás 3-5x maiores, suporte limitado. Quase ninguém usa.

Meta para 2026: privacidade = experiência pública. Mesma carteira, mesma interface, custos semelhantes. Privacidade vira um simples ajuste, não um desafio técnico.

Tecnologias: zkSNARKs (prova de fundos sem revelar quais), endereços stealth (endereços únicos por transação), integração com Account Abstraction.

6. FOCIL: privacidade resistente à censura

Pagamentos privados não têm valor se os builders se recusam a incluí-los. Com 80-90% dos blocos produzidos por dois builders, a censura é trivial.

FOCIL (Fork-Choice enforced Inclusion Lists) torna a censura impossível:

Em cada slot, 16 validadores aleatórios montam “listas de inclusão” (8KB cada) com transações do mempool. Os block builders devem incluir essas transações. Attesters só votam em blocos que cumpram as listas. Sem votos, os blocos não se tornam canônicos.

Por que funciona:

- Baseado em comitê: basta 1 dos 16 validadores ser honesto

- Fork-choice forçado: integrado ao consenso, não pode ser contornado

- Mesmo slot: sem atrasos

- Em qualquer lugar do bloco: builders otimizam MEV, mas não censuram

Para privacidade: se um validador incluir sua transação privada, ela estará no bloco. Builders não podem censurar sem prejuízo financeiro.

7. Dapps hospedados em IPFS

Ao acessar app.uniswap.org, você carrega um app web dos servidores deles. Se os servidores caem, você fica fora. Se forem hackeados, mesmo que por um segundo, uma UI maliciosa pode drenar sua carteira. Sob pressão, podem mostrar UIs diferentes para usuários diferentes.

A solução IPFS: hospedar UIs por endereçamento de conteúdo (identificado por hash, não por servidor). Qualquer pessoa pode servir o conteúdo. Alterar a UI muda o hash. ENS mapeia nomes amigáveis para hashes.

Benefícios: sem ponto único de falha, impossível de sequestrar, resistente à censura, verificável.

Desafio: cada atualização gera novos hashes. Solução: registros ENS apontam para o hash mais recente, descentralização progressiva para governança DAO.

Por que isso importa

“No computador mundial, não existe senhor centralizado. Não há ponto único de falha. Só existe amor.” - Vitalik

Se o Ethereum virar apenas mais uma plataforma que exige confiança em intermediários, por que não usar AWS?

A resposta é que o Ethereum entrega algo genuinamente diferente: verdadeira propriedade, permissionless real, resistência real à censura e autossoberania autêntica.

Mas isso só faz sentido se for acessível. Um sistema descentralizado na teoria, mas acessado por gargalos centralizados, é apenas teatro de descentralização.

O que está em jogo:

- Sucesso: o Ethereum vira infraestrutura fundamental para uma internet aberta, usuários controlam sua riqueza e dados, privacidade é padrão

- Fracasso: captura regulatória na camada de acesso, usuários abandonam o cripto por CBDCs confiáveis, morre o sonho cypherpunk

A década do pragmatismo provou que blockchains funcionam. Agora, vamos mostrar que funcionam sem abrir mão dos princípios.

Conclusão

Nem tudo será lançado na próxima atualização. Construir sistemas trustless com excelente experiência do usuário leva tempo. Coordenar centenas de desenvolvedores leva ainda mais.

Mas o compromisso é total. Cada decisão será avaliada: isso aumenta a ausência de confiança e a autossoberania?

2026 é quando decidimos que a adoção em massa às custas dos valores centrais não compensa. Que descentralização “boa o suficiente” não é suficiente. Que os usuários merecem mais do que confiar em provedores de infraestrutura para acessar redes “trustless”.

As peças técnicas estão se encaixando. O Helios já oferece RPC verificável. ORAM/PIR provam que consultas privadas funcionam. Recuperação social já está em produção. A resistência à censura do FOCIL já está especificada. O caminho está aberto.

Agora, é hora de deixar o Ethereum construir.

Isenção de responsabilidade:

- Este artigo é uma reprodução de [stacy_muur]. Todos os direitos autorais pertencem ao autor original [stacy_muur]. Caso haja objeções a esta reprodução, entre em contato com a equipe do Gate Learn, que fará o atendimento prontamente.

- Isenção de responsabilidade: As opiniões e pontos de vista expressos neste artigo pertencem exclusivamente ao autor e não constituem qualquer tipo de aconselhamento de investimento.

- As traduções deste artigo para outros idiomas são realizadas pela equipe Gate Learn. Salvo menção em contrário, é proibido copiar, distribuir ou plagiar os artigos traduzidos.

Artigos Relacionados

Principais diferenças entre Solana (SOL) e Ethereum: comparação da arquitetura de blockchains públicas

Análise aprofundada da tokenomics do stETH: como a Lido distribui os retornos de Stake e captura valor

Pendle vs Notional: uma análise comparativa dos protocolos DeFi de retorno fixo

Como opera o sistema de governança do Lido DAO? Uma explicação detalhada sobre a função do token LDO

O que é o EIP-1559? Como funcionam o burning de ETH e o mecanismo de taxas?