Снова северокорейские хакеры? Данные транзакций криптовалютного сервиса Bitrefill утекли, предположительно связано с Lazarus

Bitrefill подвергся точечной проникновенной атаке группировки Лазарь, его горячие кошельки были очищены, пострадало 18 500 записей, и угроза со стороны северокорейских хакеров вновь выходит на передний план.

От ноутбуков сотрудников до производственных секретов: точечное проникновение группировки Лазарь

Криптовалютная торговая платформа Bitrefill 17 марта опубликовала официальный отчет расследования, в котором раскрывается, что 1 марта компания подверглась высокопрофессиональной кибератаке. Согласно расследованию, эта атака очень похожа на действия поддерживаемых Северной Кореей хакерских группировок «Лазарь» (Lazarus Group) и их подразделения Bluenoroff.

В отчете Bitrefill отмечается, что методы атаки, признаки вредоносного ПО, потоки средств на блокчейне, а также повторное использование IP-адресов и электронных писем указывают на активную северокорейскую организацию в криптоиндустрии. Началом проникновения стало взлом личного ноутбука сотрудника, в результате которого хакеры похитили старые учетные данные, связанные с производственной системой.

Источник: X/@bitrefill. Отчет о кибератаке 1 марта на платформу Bitrefill

Хотя эти учетные данные уже устарели, они стали ключом для хакеров к проникновению в ядро системы Bitrefill. Получив доступ к снимкам системы, содержащим производственную информацию, злоумышленники смогли повысить свои привилегии и перемещаться по инфраструктуре компании. Затем хакеры нацелились на внутренние базы данных и определенные горячие криптовалютные кошельки. Этот тип атаки — проникновение через отдельное устройство с последующим получением производственных секретов — является типичной стратегией группировки Лазарь, что отражает серьезные проблемы компаний в управлении устаревшими учетными данными и безопасностью конечных точек. Bitrefill подчеркивает, что, несмотря на устранение уязвимостей и усиление защиты, профессионализм хакеров свидетельствует о давно подготовленной целенаправленной операции.

Обнаружение аномалий в цепочке поставок, разграбление горячих кошельков и запасов подарочных карт

Эта атака была впервые замечена благодаря аномальному поведению на стороне бизнеса. Команда безопасности Bitrefill обнаружила необычные модели покупок в транзакциях между платформой и поставщиками. После углубленного расследования было подтверждено, что хакеры используют запасы подарочных карт и цепочки поставок для нелегальной конвертации средств. В то же время средства на нескольких внутренних горячих кошельках начали переводиться на внешние адреса, контролируемые злоумышленниками. В ответ на этот немедленный кризис безопасности Bitrefill быстро отключила все системы по всему миру, чтобы предотвратить дальнейшие повреждения. Учитывая, что платформа работает с тысячами товаров, множеством способов оплаты и международными цепочками поставок, процесс очистки системы и ее перезапуска занял более двух недель.

Что касается финансовых потерь, точная сумма пока не раскрыта, однако Bitrefill признал, что средства на горячих кошельках действительно были выведены. Во время пребывания в системе хакеры выполняли многочисленные целевые запросы, чтобы определить доступные активы, включая запасы криптовалют и подарочных карт.

Bitrefill отмечает, что операции злоумышленников были очень эффективными, что свидетельствует о глубоком понимании механизмов работы платформы. В дальнейшем компания сотрудничала с несколькими профессиональными командами, включая zeroShadow, SEAL911 (SEAL Org) и RecoverisTeam, чтобы отслеживать перемещение средств по блокчейну и проводить цифровую экспертизу и очистку пострадавших серверов.

Влияние на 18 500 записей и оценка риска утечки личных данных

Помимо финансовых потерь, безопасность клиентских данных также вызывает обеспокоенность. Расследование Bitrefill показало, что, хотя хакеры не экспортировали полностью всю базу данных, около 18 500 записей о покупках были получены и доступны. Эти утечки включают адреса электронной почты клиентов, криптовалютные адреса для платежей, IP-адреса и метаданные. Около 1 000 записей содержат имена клиентов, которые в базе данных хранятся в зашифрованном виде, однако, поскольку хакеры могли получить и ключи шифрования, Bitrefill принял максимально осторожную позицию, рассматривая эти данные как потенциально доступные, и уведомил пострадавших пользователей по электронной почте.

Bitrefill подчеркивает, что бизнес-модель компании минимизирует сбор личных данных (PII), что ограничивает ущерб в случае инцидента.

Платформа не требует обязательной идентификации большинства пользователей (KYC), а при необходимости верификации все документы и сведения хранятся у сторонних поставщиков и не сохраняются на внутренних серверах или резервных копиях Bitrefill. Анализ текущих логов показывает, что основная цель хакеров — это средства, а не база данных, и их запросы в основном связаны с инвентаризацией активов. Тем не менее, пользователи, пострадавшие в результате инцидента, должны быть настороже, чтобы избежать фишинговых писем или мошеннических сообщений, связанных с криптовалютами.

Полное восстановление работы, компания берет на себя убытки

На данный момент глобальная деятельность Bitrefill восстановлена, включая платежные функции, пополнение запасов и доступ к аккаунтам. Компания заявляет, что ее финансовое состояние стабильно и прибыльно в долгосрочной перспективе, поэтому все убытки от атаки будут покрыты за счет операционных средств. Все балансы пользователей остались в безопасности и не пострадали, а у компании достаточно капитала, чтобы справиться с этим финансовым вызовом. Для повышения защиты компания внедрила более строгий контроль доступа внутри организации, автоматизированные системы мониторинга и обновила процедуры реагирования на чрезвычайные ситуации и отключения систем, чтобы в будущем при обнаружении аномалий реагировать быстрее и избегать полного разрушения из-за взлома одного устройства.

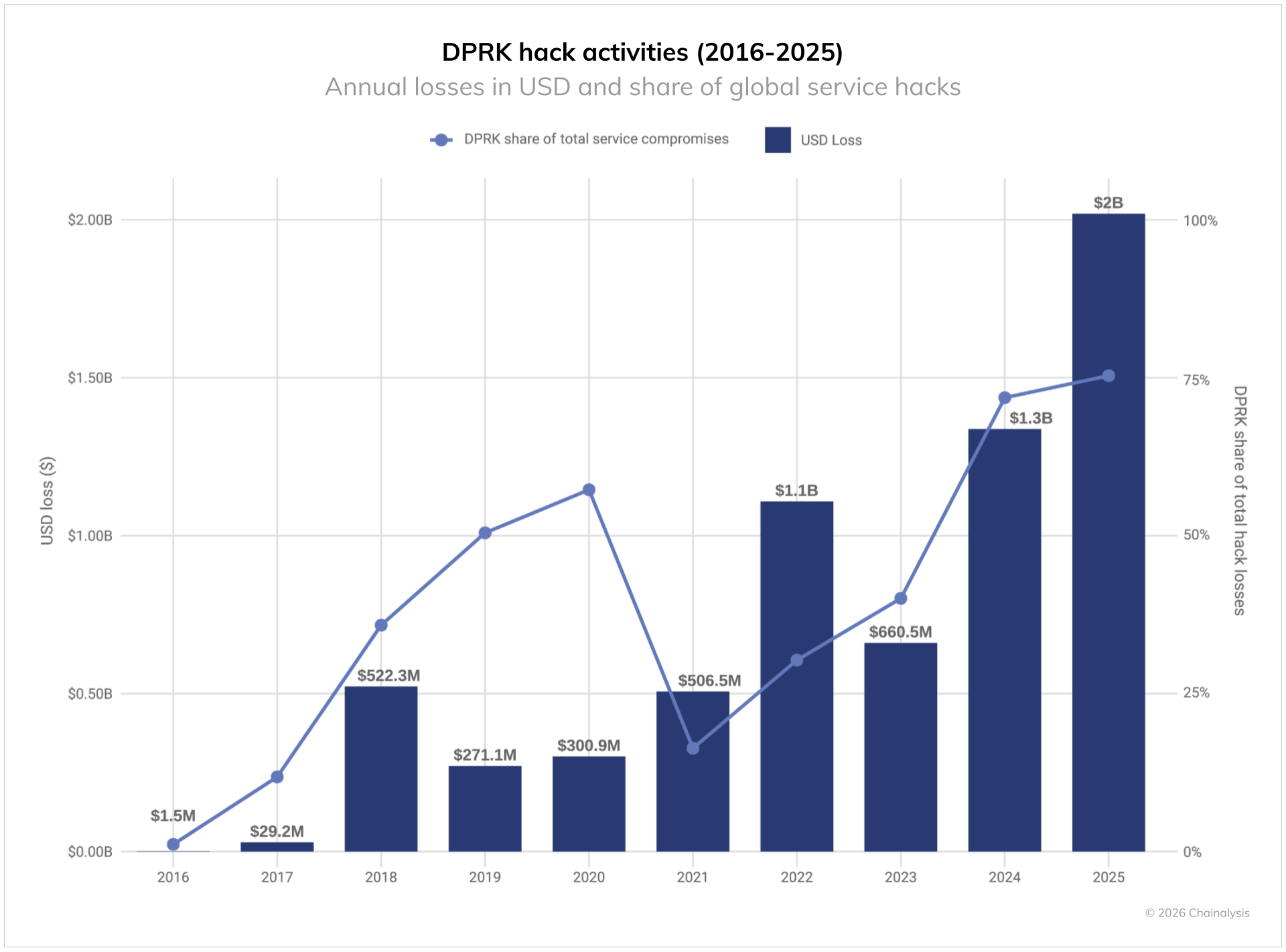

Этот инцидент вновь подчеркнул угрозу, которую представляют северокорейские хакеры для криптоиндустрии. Согласно данным Chainalysis, в 2025 году организации, связаные с Северной Кореей, похитили более 2,02 миллиарда долларов в криптовалюте, что составляет 59% от общего объема незаконных средств за этот год.

Источник: Chainalysis. В 2025 году организации, связанные с Северной Кореей, похитили более 2,02 миллиарда долларов в криптовалюте

Это включает в себя историческую атаку группировки Lazarus в начале 2025 года на платформу Bybit на сумму до 1,5 миллиарда долларов, а также взломы Upbit (3,2 миллиона) и CoinDCX (4,4 миллиона). В то время как Северная Корея продолжает использовать похищенные средства для финансирования своих оружейных программ, уровень кибербезопасности в криптоиндустрии становится все более критичным. Bitrefill заявляет, что продолжит проводить внешние аудиты безопасности и тесты на проникновение, чтобы оставаться устойчивыми в противостоянии профессиональным хакерам.

Дополнительные материалы

США вводят санкции против северокорейских ИТ-мошенников! Нелегальный доход достигает 800 миллионов долларов, все идет на крупные военные проекты

2025 год — самый темный год криптовой преступности! Хакеры украли 6,5 миллиарда долларов, большинство случаев связано с Северной Кореей