Lagi Peretas Korea Utara? Data Transaksi Cryptocurrency E-commerce Bitrefill Bocor, Diduga Terkait dengan Lazarus

Bitrefill Disusupi secara Akurat oleh Kelompok Lazarus, Dompet Hot Dibersihkan, 18.500 Catatan Terpengaruh, Ancaman Peretas Korea Utara Muncul Kembali.

Dari Laptop Karyawan Hingga Rahasia Produksi: Penyusupan Akurat Kelompok Lazarus

Platform e-commerce mata uang kripto Bitrefill merilis laporan investigasi resmi kemarin (17/3), mengungkapkan bahwa perusahaan tersebut mengalami serangan siber tingkat tinggi pada 1 Maret. Berdasarkan penyelidikan, serangan ini sangat mirip dengan kelompok peretas yang didukung Korea Utara, “Kelompok Lazarus” (Lazarus Group) dan cabangnya Bluenoroff.

Dalam laporan tersebut, Bitrefill menyatakan bahwa metode serangan, karakteristik malware, aliran dana di blockchain, serta IP dan email yang digunakan berulang kali, semuanya mengarah ke organisasi Korea Utara yang aktif di industri kripto ini. Titik awal penyusupan berasal dari laptop pribadi seorang karyawan yang disusupi, di mana peretas mencuri kredensial lama terkait sistem produksi.

Sumber gambar: X/@bitrefill Platform e-commerce mata uang kripto Bitrefill merilis laporan investigasi terkait serangan siber pada 1 Maret

Kredensial ini meskipun sudah usang, menjadi kunci bagi peretas untuk masuk ke sistem inti Bitrefill. Dengan mengakses snapshot sistem informasi produksi, penyerang dapat memperoleh hak akses yang lebih tinggi dan melakukan gerakan lateral di infrastruktur perusahaan. Selanjutnya, peretas menargetkan beberapa basis data internal dan dompet kripto hot wallet tertentu. Polanya, yaitu menembus dari satu perangkat titik, lalu mendapatkan rahasia produksi, adalah strategi operasi khas Kelompok Lazarus, mencerminkan tantangan besar dalam pengelolaan kredensial lama dan keamanan endpoint perusahaan. Bitrefill menegaskan bahwa meskipun celah telah ditutup dan pertahanan diperkuat, tingkat profesionalisme peretas menunjukkan bahwa ini adalah aksi yang sudah dipersiapkan secara matang dan bersifat targetted.

Pengungkapan Intrusi Melalui Anomali Rantai Pasokan, Dompet Hot dan Stok Kartu Hadiah Dibobol

Serangan ini awalnya terdeteksi melalui perilaku tidak biasa di sisi bisnis. Tim keamanan Bitrefill menemukan adanya pola pembelian yang tidak wajar antara platform dan pemasok. Setelah penyelidikan mendalam, terkonfirmasi bahwa peretas memanfaatkan stok kartu hadiah dan jalur rantai pasokan perusahaan untuk melakukan pencucian uang ilegal. Pada saat yang sama, dana dari beberapa dompet hot wallet internal mulai dipindahkan ke alamat eksternal yang dikendalikan peretas. Menghadapi krisis keamanan siber yang terjadi secara langsung ini, Bitrefill segera menonaktifkan seluruh sistem global untuk mencegah kerusakan yang lebih luas. Karena platform ini melayani ribuan produk, berbagai metode pembayaran, dan rantai pasokan lintas negara, proses pembersihan keamanan dan restart sistem memakan waktu lebih dari dua minggu.

Dalam hal kerugian finansial, meskipun jumlah totalnya belum sepenuhnya diungkapkan, Bitrefill mengakui bahwa dana dari dompet hot wallet memang telah dibersihkan. Selama perpanjangan waktu mereka berada di dalam sistem, peretas melakukan beberapa query targetted, terutama untuk memastikan aset yang bisa dicuri, termasuk saldo kripto dan stok kartu hadiah.

Bitrefill menyoroti bahwa operasi peretas sangat efisien, menunjukkan pemahaman mendalam tentang mekanisme operasional platform e-commerce. Perusahaan kemudian bekerja sama dengan beberapa tim profesional, termasuk zeroShadow, SEAL911 (SEAL Org), dan RecoverisTeam, untuk melacak pergerakan dana di blockchain dan melakukan forensik digital serta pembersihan server yang terdampak.

18.500 Catatan Pembelian Terpengaruh, Risiko Kebocoran Data Pribadi

Selain kerugian dana, keamanan data pelanggan juga menjadi perhatian. Investigasi Bitrefill menunjukkan bahwa meskipun peretas tidak mengekspor seluruh basis data secara lengkap, sekitar 18.500 catatan pembelian telah diakses. Data yang bocor ini mencakup alamat email pelanggan, alamat pembayaran kripto, alamat IP, dan metadata lainnya. Sekitar 1.000 catatan mengandung nama pelanggan, meskipun nama-nama ini disimpan dalam bentuk terenkripsi di basis data, namun karena kemungkinan peretas juga memperoleh kunci enkripsi, Bitrefill memilih untuk bersikap sangat hati-hati dan menganggap data tersebut berpotensi diakses, serta langsung memberi pemberitahuan kepada pengguna yang terdampak melalui email.

Bitrefill menegaskan bahwa model bisnis mereka sebisa mungkin meminimalkan pengumpulan data identitas pelanggan (PII), sehingga dalam kejadian ini, kerusakan dapat diminimalkan.

Platform ini tidak mewajibkan sebagian besar pengguna melakukan verifikasi identitas (KYC). Saat verifikasi diperlukan, semua dokumen dan data diserahkan ke penyedia pihak ketiga dan tidak disimpan di server internal atau sistem cadangan Bitrefill. Berdasarkan analisis log saat ini, prioritas utama peretas adalah dana, bukan basis data, karena aktivitas pencarian terkait aset. Meski begitu, pengguna yang terdampak tetap disarankan untuk meningkatkan kewaspadaan terhadap potensi phishing atau komunikasi penipuan terkait kripto di masa mendatang.

Operasi Pulih Sepenuhnya, Bitrefill Janji Tangung Jawab atas Kerugian

Saat ini, operasi global Bitrefill telah kembali normal, termasuk fungsi pembayaran, pengisian stok, dan akses akun yang stabil. Perusahaan menyatakan kondisi keuangan mereka sehat dan menguntungkan dalam jangka panjang, sehingga akan menanggung seluruh kerugian akibat serangan ini dari dana operasionalnya. Semua saldo akun pengguna tetap aman dan tidak terdampak, dan modal perusahaan cukup untuk menghadapi tantangan finansial ini. Untuk memperkuat pertahanan, Bitrefill telah menerapkan kontrol akses internal yang lebih ketat, sistem monitoring otomatis, serta meningkatkan prosedur tanggap darurat dan shutdown otomatis, agar di masa depan, deteksi aktivitas abnormal dapat dilakukan lebih cepat dan mencegah kerusakan total akibat satu perangkat yang disusupi.

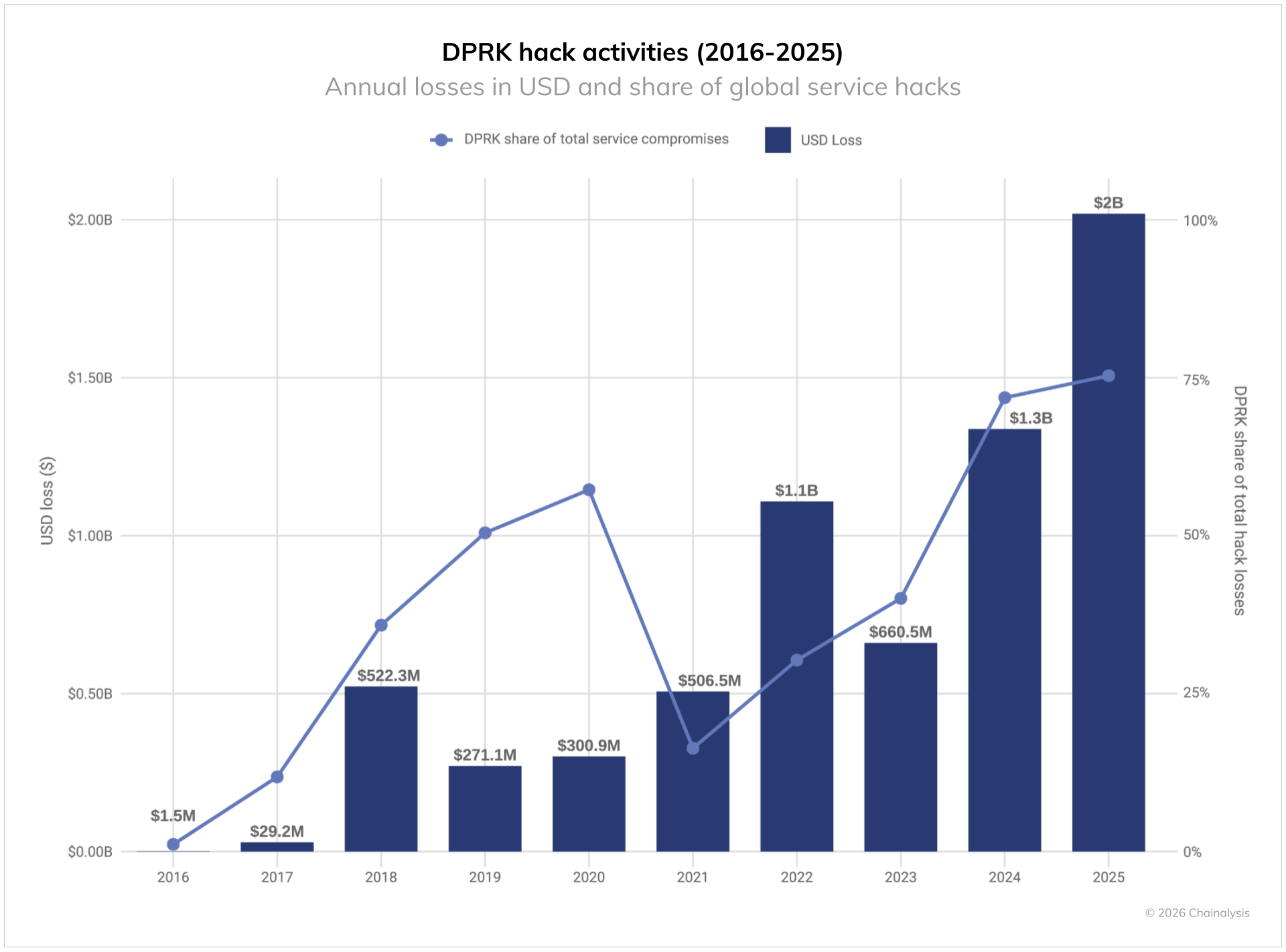

Peristiwa ini kembali menegaskan ancaman besar dari peretas Korea Utara terhadap industri kripto. Berdasarkan data Chainalysis, organisasi terkait Korea Utara telah mencuri lebih dari 2,02 miliar dolar AS dalam kripto pada tahun 2025, mewakili 59% dari total dana ilegal tahun tersebut.

Sumber gambar: Chainalysis Organisasi terkait Korea Utara mencuri lebih dari 2,02 miliar dolar AS dalam kripto pada 2025

Termasuk di antaranya, serangan besar yang dilakukan oleh Lazarus awal tahun 2025 terhadap Bybit senilai hingga 1,5 miliar dolar, serta serangan terhadap Upbit (32 juta) dan CoinDCX (44 juta). Dengan Korea Utara terus memanfaatkan dana hasil pencurian untuk mendanai program senjatanya, tantangan keamanan nasional di industri kripto semakin meningkat. Bitrefill menyatakan akan terus melakukan audit keamanan eksternal dan pengujian penetrasi, berupaya menjaga ketahanan dalam menghadapi organisasi peretas profesional.

Baca Lebih Lanjut

AS Kenakan Sanksi terhadap Jaringan Penipuan TI Korea Utara! Hasil ilegal mencapai 800 juta dolar, seluruhnya masuk ke program senjata besar

Tahun 2025 Menjadi Tahun Tergelap Kejahatan Kripto! Peretas mencuri 6,5 miliar dolar, sebagian besar dipimpin Korea Utara