Lại là hacker Triều Tiên? Sàn giao dịch tiền điện tử Bitrefill bị rò rỉ dữ liệu, nghi có liên quan đến Lazarus

Bitrefill bị nhóm Lazarus tấn công chính xác, ví nóng bị rút sạch, 18.500 ghi chú bị ảnh hưởng, mối đe dọa từ hacker Bắc Triều Tiên lại nổi lên.

Từ laptop nhân viên đến bí mật sản xuất: nhóm Lazarus tấn công chính xác

Nền tảng thương mại điện tử tiền mã hóa Bitrefill ngày hôm qua (17/3) đã công bố báo cáo điều tra chính thức, tiết lộ rằng công ty này đã bị tấn công mạng chuyên nghiệp cao vào ngày 1/3. Theo kết quả điều tra, cuộc tấn công này có nhiều điểm tương đồng cao với nhóm hacker Bắc Triều Tiên hỗ trợ, nhóm Lazarus (Lazarus Group) và nhánh của nó là Bluenoroff.

Trong báo cáo, Bitrefill chỉ ra rằng phương pháp tấn công, đặc điểm phần mềm độc hại, dòng chảy vốn trên chuỗi và các địa chỉ IP cùng email được sử dụng lặp lại đều chỉ về tổ chức Bắc Triều Tiên hoạt động trong ngành công nghiệp tiền mã hóa này. Điểm khởi đầu của cuộc tấn công là một chiếc laptop cá nhân của nhân viên bị xâm nhập, hacker đã lấy cắp các chứng thư cũ liên quan đến hệ thống sản xuất.

Nguồn ảnh: X/@bitrefill Nền tảng thương mại điện tử tiền mã hóa Bitrefill công bố báo cáo điều tra về vụ tấn công mạng ngày 1/3

Chứng thư này dù đã cũ nhưng lại trở thành chìa khóa để hacker xâm nhập vào hệ thống cốt lõi của Bitrefill. Thông qua việc truy cập vào các bản chụp hệ thống chứa thông tin sản xuất, kẻ tấn công có thể nâng cao quyền hạn và di chuyển ngang trong hạ tầng của công ty. Sau đó, hacker nhắm vào một số cơ sở dữ liệu nội bộ và ví nóng tiền mã hóa nhất định. Mô hình này, từ việc đột nhập một thiết bị điểm đơn lẻ để lấy bí mật sản xuất, là chiến lược chiến đấu điển hình của nhóm Lazarus, phản ánh những thách thức nghiêm trọng trong quản lý chứng thư cũ và an ninh điểm cuối của doanh nghiệp. Bitrefill nhấn mạnh rằng, mặc dù đã bịt các lỗ hổng và tăng cường phòng thủ, nhưng mức độ chuyên nghiệp của hacker cho thấy đây là một hành động có tính chuẩn bị kỹ lưỡng và có mục tiêu rõ ràng.

Phát hiện xâm nhập qua chuỗi cung ứng bất thường, ví nóng và kho quà tặng bị cướp sạch

Cuộc tấn công ban đầu được phát hiện qua hành vi bất thường ở phía doanh nghiệp. Đội ngũ an ninh của Bitrefill phát hiện ra các giao dịch giữa nền tảng và nhà cung cấp có mô hình mua hàng bất thường. Sau điều tra sâu hơn, xác nhận rằng hacker đang lợi dụng kho quà tặng và kênh chuỗi cung ứng của công ty để thực hiện rút tiền trái phép. Đồng thời, một số ví nóng nội bộ của công ty cũng bắt đầu chuyển tiền đến các địa chỉ ngoài kiểm soát của hacker. Đối mặt với khủng hoảng an ninh mạng diễn ra ngay lập tức, Bitrefill đã nhanh chóng tắt toàn bộ hệ thống toàn cầu để ngăn chặn thiệt hại lan rộng. Do nền tảng này liên quan đến hàng nghìn sản phẩm, nhiều phương thức thanh toán và chuỗi cung ứng xuyên quốc gia, quá trình làm sạch an ninh và khởi động lại hệ thống kéo dài hơn hai tuần.

Về thiệt hại tài chính, mặc dù tổng số chưa được công bố rõ ràng, nhưng Bitrefill thừa nhận rằng ví nóng đã bị rút sạch tiền. Trong thời gian ở trong hệ thống, hacker đã thực hiện nhiều truy vấn nhằm xác nhận các tài sản có thể bị đánh cắp, bao gồm lượng tiền mã hóa và kho quà tặng.

Bitrefill cho biết, hoạt động của hacker rất hiệu quả, thể hiện họ hiểu rõ cơ chế hoạt động của nền tảng thương mại điện tử này. Công ty sau đó đã hợp tác với nhiều nhóm chuyên nghiệp, bao gồm zeroShadow, SEAL911 (SEAL Org) và RecoverisTeam, để theo dõi hành trình chuyển tiền trên blockchain và thực hiện phân tích kỹ thuật số, làm sạch các máy chủ bị ảnh hưởng.

18.500 ghi chú mua bị ảnh hưởng, rủi ro rò rỉ dữ liệu cá nhân

Ngoài thiệt hại về tài chính, an toàn dữ liệu khách hàng cũng nhận được sự quan tâm lớn. Báo cáo của Bitrefill cho thấy, mặc dù hacker không hoàn toàn xuất khẩu toàn bộ cơ sở dữ liệu, nhưng vẫn có khoảng 18.500 ghi chú mua bị truy cập. Thông tin rò rỉ này bao gồm địa chỉ email khách hàng, địa chỉ thanh toán tiền mã hóa, địa chỉ IP và các siêu dữ liệu khác. Trong đó, khoảng 1.000 ghi chú chứa tên khách hàng, mặc dù các tên này được lưu trữ dưới dạng mã hóa trong cơ sở dữ liệu, nhưng do hacker có thể đã lấy được chìa khóa mã hóa, Bitrefill chọn cách cảnh báo thận trọng nhất, coi phần dữ liệu này có khả năng bị truy cập và đã gửi email trực tiếp thông báo cho các người dùng bị ảnh hưởng.

Bitrefill nhấn mạnh rằng, mô hình kinh doanh của công ty cố gắng giảm thiểu việc thu thập thông tin nhận dạng cá nhân (PII), điều này đã hạn chế thiệt hại trong trường hợp xảy ra sự cố.

Hầu hết người dùng không bắt buộc xác thực danh tính (KYC), và trong các trường hợp cần xác thực, tất cả tài liệu và thông tin đều do các nhà cung cấp dịch vụ bên thứ ba quản lý, không lưu trữ trong máy chủ nội bộ hoặc hệ thống sao lưu của Bitrefill. Theo phân tích nhật ký hiện tại, mục tiêu chính của hacker là tài chính chứ không phải dữ liệu, các truy vấn liên quan chủ yếu đến kiểm kê tài sản. Tuy nhiên, người dùng bị ảnh hưởng vẫn cần nâng cao cảnh giác để phòng tránh các email lừa đảo hoặc các cuộc gọi liên quan đến tiền mã hóa trong tương lai.

Hoạt động đã phục hồi hoàn toàn, Bitrefill cam kết tự bồi thường thiệt hại

Hiện tại, hoạt động toàn cầu của Bitrefill đã trở lại bình thường, bao gồm chức năng thanh toán, bổ sung kho hàng và truy cập tài khoản đều ổn định. Công ty cho biết tình hình tài chính vững mạnh và có lợi nhuận lâu dài, do đó sẽ dùng toàn bộ quỹ hoạt động để tự bồi thường thiệt hại do cuộc tấn công này gây ra. Tất cả số dư tài khoản người dùng vẫn an toàn và chưa bị ảnh hưởng, vốn của công ty đủ để đối phó với thử thách tài chính này. Để tăng cường phòng thủ, Bitrefill đã thực hiện kiểm soát truy cập nội bộ chặt chẽ hơn, hệ thống giám sát tự động và nâng cấp quy trình ứng phó khẩn cấp, cùng các biện pháp đóng cửa hệ thống, nhằm phản ứng nhanh hơn khi phát hiện hoạt động bất thường, tránh để một thiết bị bị xâm nhập gây ra sự cố toàn diện.

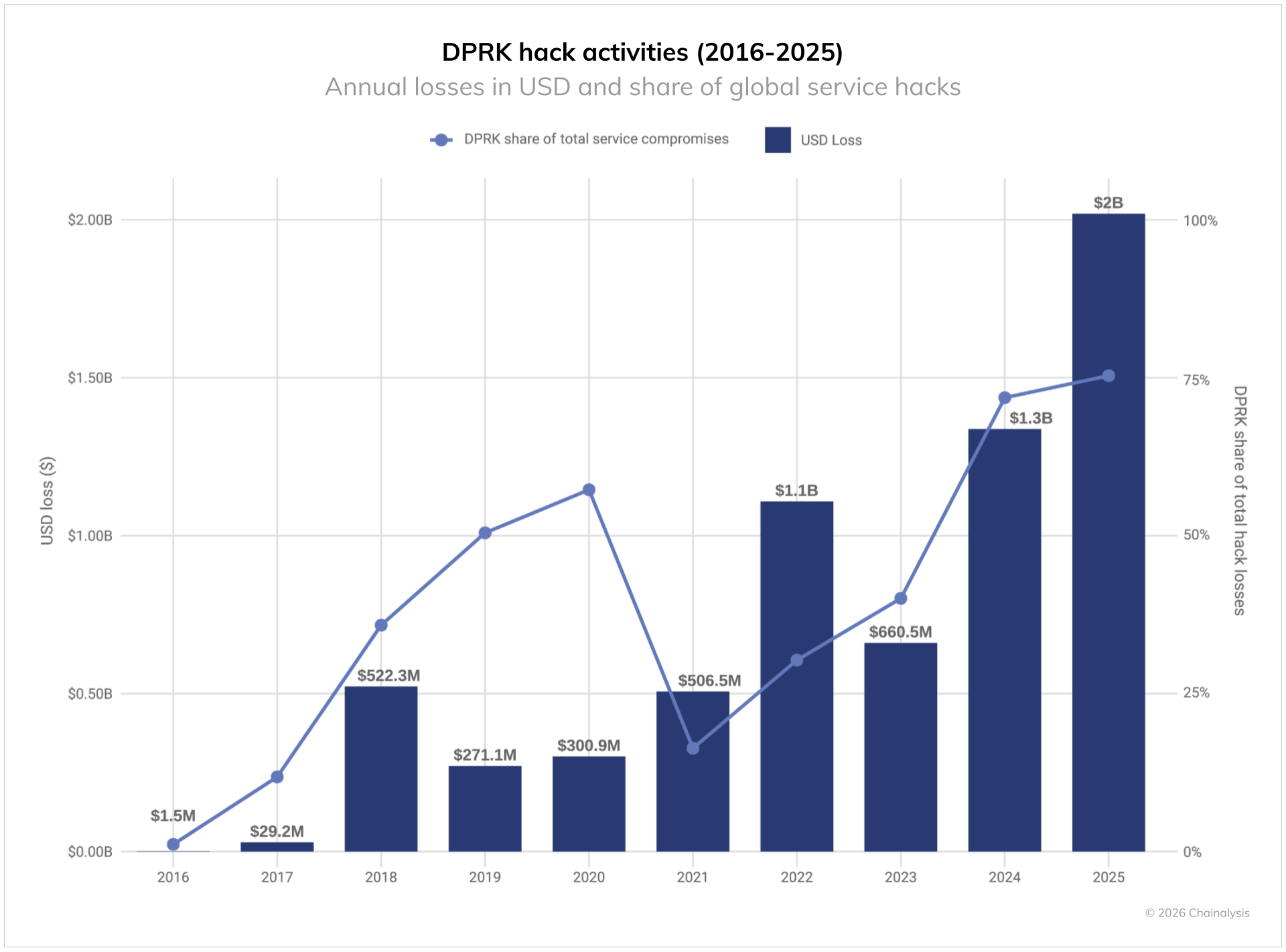

Sự kiện này một lần nữa nhấn mạnh mối đe dọa lớn của hacker Bắc Triều Tiên đối với ngành công nghiệp tiền mã hóa. Theo dữ liệu của Chainalysis, tổ chức liên quan đến Bắc Triều Tiên đã trộm hơn 2,02 tỷ USD tiền mã hóa trong năm 2025, chiếm 59% tổng số tiền bất hợp pháp trong năm đó.

Nguồn ảnh: Chainalysis Tổ chức liên quan đến Bắc Triều Tiên đã trộm hơn 2,02 tỷ USD tiền mã hóa trong năm 2025

Trong đó, bao gồm cuộc tấn công lịch sử trị giá 1,5 tỷ USD của nhóm Lazarus vào đầu năm 2025 nhằm vào Bybit, cùng các vụ tấn công vào Upbit (3,2 triệu USD) và CoinDCX (4,4 triệu USD). Khi Bắc Triều Tiên tiếp tục sử dụng số tiền bị đánh cắp để tài trợ cho các dự án vũ khí, ngành công nghiệp tiền mã hóa ngày càng đối mặt với thách thức an ninh quốc gia nghiêm trọng hơn. Bitrefill cho biết sẽ tiếp tục tiến hành kiểm tra an ninh bên ngoài và các cuộc kiểm thử xâm nhập để duy trì khả năng chống chịu trong cuộc chiến với các tổ chức hacker chuyên nghiệp này.