iPhone用户小心!Google警告:Coruna攻击套件肆虐中,专偷加密货币

谷歌揭露 Coruna iOS 套件含有23個漏洞,從國家監控工具流入黑市,鎖定 iPhone 加密資產並以零點擊方式竊取私鑰。

從國家級監控工具進化為「資產收割機」

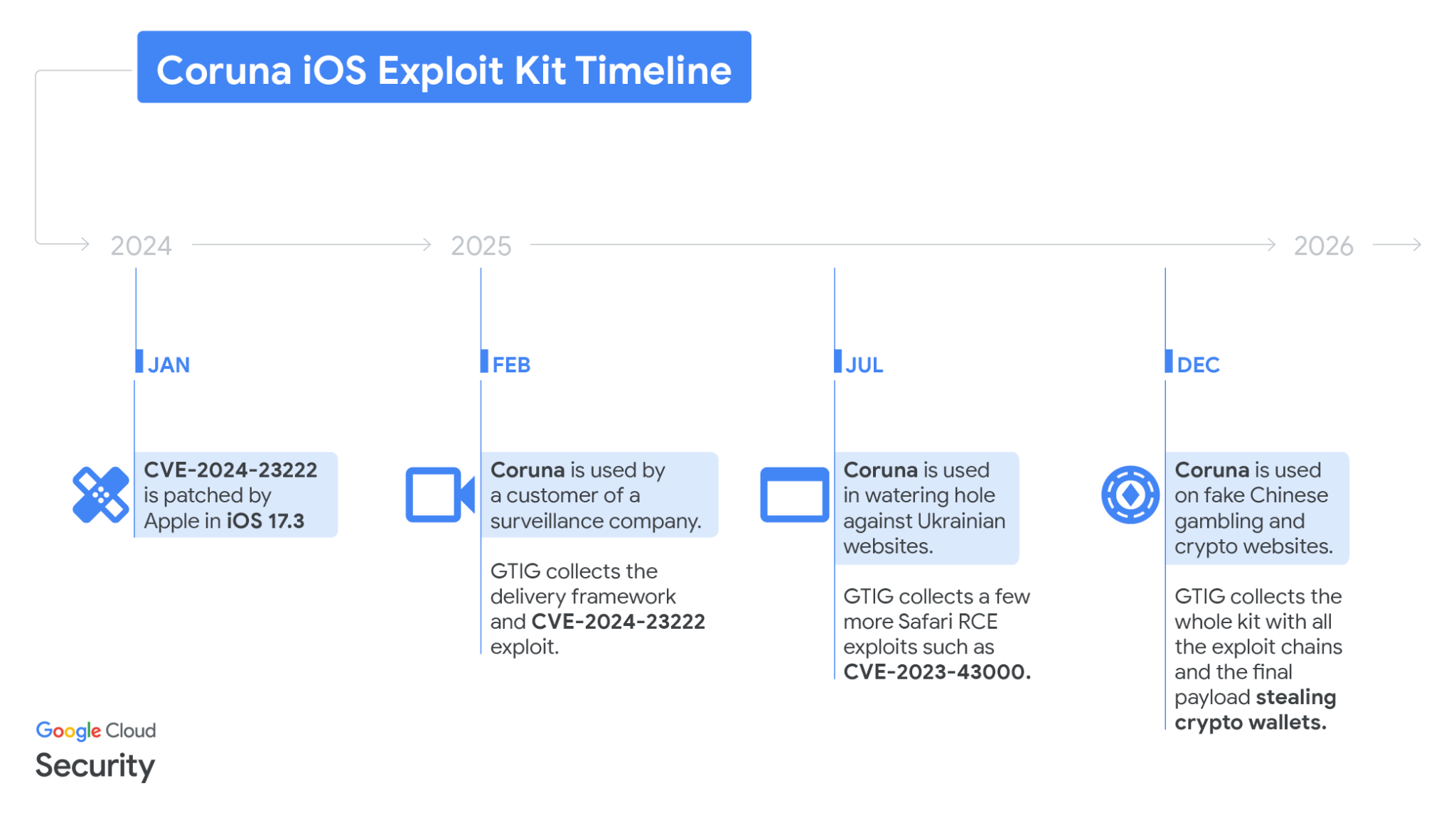

根據谷歌威脅情報小組(GTIG)發布的深度報告,代號為 Coruna(亦稱為 CryptoWaters)的 iOS 漏洞套件正對全球 iPhone 用戶構成嚴重威脅。這款工具的發展路徑極具戲劇性,**2025 年 2 月首次被發現時,源自私人監控廠商提供給政府客戶,用於針對政治人物與異議人士的精準監控。**隨後在 2025 年夏季,與俄羅斯政府有關聯的駭客組織 UNC6353 掌控了該套件,將其用於針對烏克蘭公民的地緣政治情報行動。

圖源:谷歌 Coruna 發現時間軸

隨著技術外溢,這款耗資數百萬美元開發的專業級工具已正式流入網路犯罪市場。在 2025 年底至 2026 年初,一個中國駭客組織 UNC6691 取得了該技術,並將攻擊重點轉向劫掠數位資產。這象徵著高階間諜工具已商品化,從針對特定目標的情報獲取,轉變為對普通加密貨幣持有者的大規模財富掠奪。研究人員指出,駭客願意投入高昂的技術成本,顯示出加密資產背後的巨大利益足以驅使專業技術流向金融犯罪。

23 種漏洞連鎖反應:隱藏在「水坑」後的靜默滲透

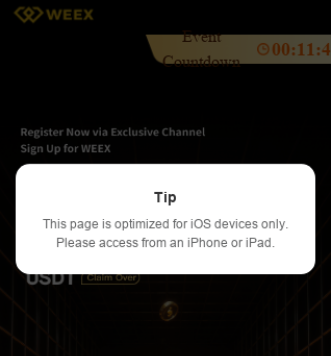

Coruna 套件具有極高的自動化與隱蔽性,內部整合了 23 個獨立漏洞,並形成 5 條完整的攻擊鏈。**其受影響範圍廣泛,涵蓋 iOS 13.0 至 iOS 17.2.1 的所有 iPhone 與 iPad 裝置。**駭客採用隱蔽的「水坑攻擊(Watering Hole Attack)」策略,通過入侵或架設偽造的加密貨幣交易所與金融網站來誘捕受害者。這些站點如偽造的 WEEX 交易平台,外觀與功能幾乎與官方網站無異,甚至利用搜尋引擎優化與付費廣告來提升曝光率。

圖源:谷歌偽造的 WEEX 交易平台

當 iPhone 用戶訪問這些受污染的網頁時,背景腳本會立即執行設備識別。系統會靜默檢查 iOS 版本,若確認設備版本在攻擊範圍內,便會自動觸發零點擊(Zero-click)漏洞滲透,整個過程不需用戶任何互動或點擊下載連結。部分偽造網站甚至會主動提示用戶使用 iOS 裝置瀏覽,聲稱能提供更佳體驗,實則為了精準鎖定尚未更新系統的脆弱目標。

連相簿內的截圖都無法倖免

一旦 Coruna 成功取得設備權限,其惡意程式 PlasmaLoader 便會啟動,對用戶的數位資產進行盤點。該程式具有強大的掃描能力,會主動在設備中搜尋特定關鍵字,例如「backup phrase」(備份短語)、「bank account」(銀行帳戶)或「seed phrase」(助記詞),並從簡訊與備忘錄中提取關鍵數據。這款套件更具備影像辨識功能,能自動掃描用戶相簿中的截圖,尋找存放錢包助記詞或私鑰的 QR Code。

除了靜態數據收集外,Coruna 還針對市場上主流的加密貨幣錢包應用如 MetaMask 和 Uniswap 進行攻擊。駭客試圖從這些應用中提取敏感資訊,以掌握錢包的完整控制權。在多宗已知案例中,受害者的資金在訪問偽造網站後短時間內即被轉移。由於攻擊鎖定系統底層權限,只要私鑰曾在手機內留下任何數位痕跡,都難以逃脫這款情報級工具的搜集。

圖源:谷歌列出所有可能被惡意程式攻擊的 App

防禦法則與生存指南?系統更新是安全關鍵

面對如此精密的高階威脅,iPhone 用戶應採取明確的防護措施。**谷歌報告指出,Coruna 對 iOS 17.3 或更高版本完全無效。雖然目前系統已推送至更高版本,但仍有部分用戶因設備老舊或空間不足未及時更新,導致風險仍存。**對於無法升級至安全版本的舊款機型,開啟蘋果提供的「鎖定模式(Lockdown Mode)」是有效的反制手段,惡意程式一旦偵測到此模式便會停止運行,以規避追蹤。

資安專家建議加密貨幣持有者應遵循基本生存守則。首要措施是使用硬體錢包(如 Ledger 或 Trezor),將私鑰永久離線,避免接觸 iOS 環境。其次應立即刪除相簿中所有包含助記詞或私鑰的截圖,改用離線實體備份方式。

儘管 Coruna 會避開無痕瀏覽模式以降低被發現的機率,但這僅是臨時措施。在數位資產價值日益攀升的今天,保持軟體更新與資安警覺,已成為每位投資者的基本責任。

相关文章