แฮกเกอร์เกาหลีเหนือเพิ่มขึ้น 51%!ขโมยไป 2 พันล้านดอลลาร์สหรัฐต่อปี เครือข่ายฟอกเงินในจีนเปิดเผย

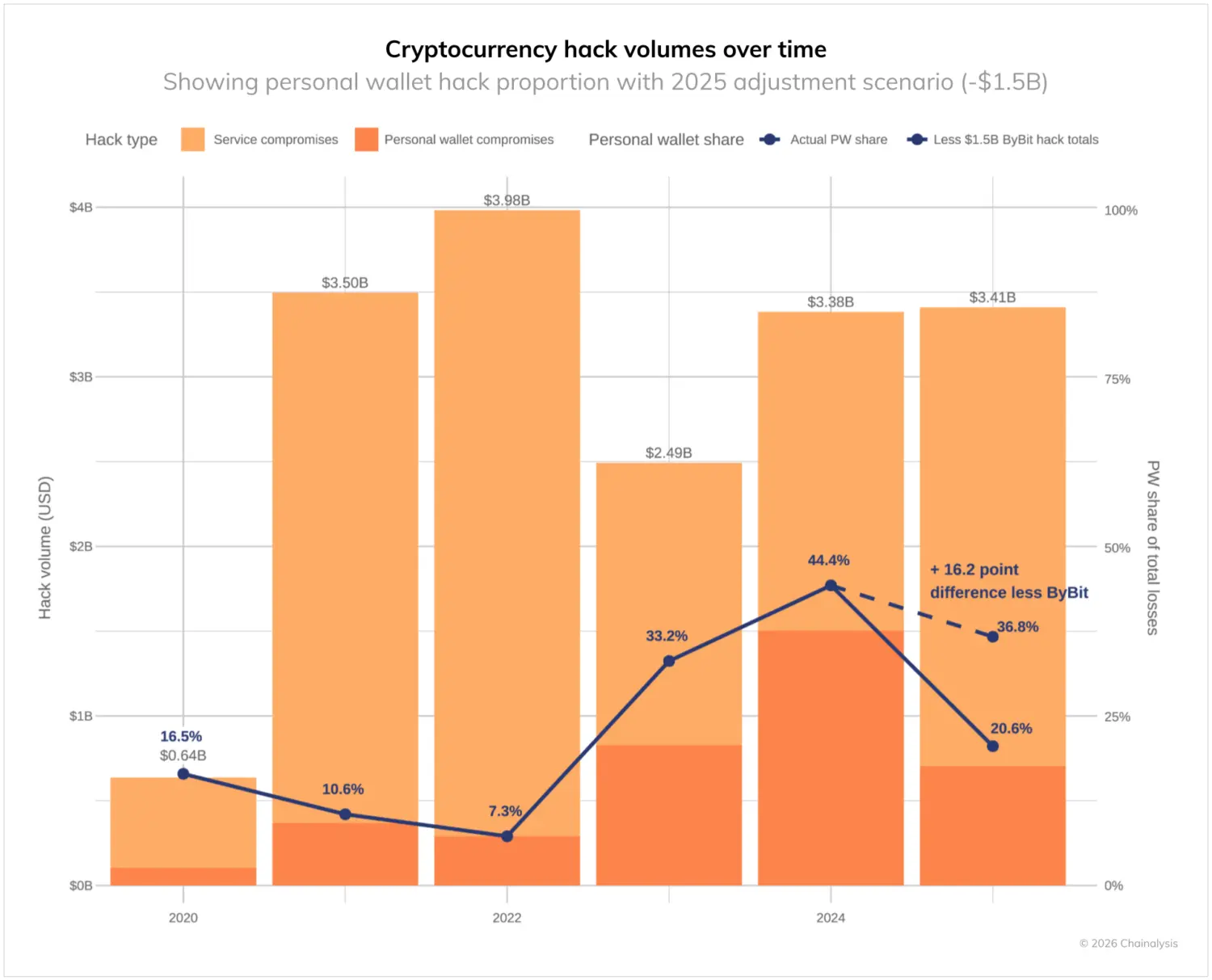

รายงานล่าสุดของ Chainalysis แสดงให้เห็นว่าจํานวนการขโมยสกุลเงินดิจิทัลทั่วโลกในปี 2025 จะอยู่ที่ประมาณ 3.4 พันล้านดอลลาร์ ซึ่งอย่างน้อย 20.2 พันล้านดอลลาร์จะมาจากการโจมตีที่เกี่ยวข้องกับเกาหลีเหนือ เพิ่มขึ้น 51% จากปี 2024 (เพิ่มขึ้นประมาณ 6.81 พันล้านดอลลาร์) ซึ่งเป็นสถิติสูงสุดเป็นประวัติการณ์ แฮกเกอร์ชาวเกาหลีเหนือคิดเป็น 76% ของเหตุการณ์การแฮ็กทั้งหมด และได้ขโมยสินทรัพย์คริปโตอย่างน้อย 67.5 พันล้านดอลลาร์จนถึงตอนนี้

แฮกเกอร์ชาวเกาหลีเหนือครอง 76% ของการโจรกรรมคริปโตทั่วโลก

(ที่มา: Chainalysis)

ปี 2025 กลายเป็นปีที่เลวร้ายที่สุดนับตั้งแต่เกาหลีเหนือเปิดตัวแคมเปญขโมยสกุลเงินดิจิทัล โดยการโจมตีที่เกี่ยวข้องคิดเป็น 76% ของเหตุการณ์การแฮ็กทั้งหมด ซึ่งสูงเป็นประวัติการณ์ สัดส่วนนี้น่าตกตะลึงอย่างยิ่ง ซึ่งหมายความว่า 3 ใน 4 ของการขโมยสกุลเงินดิจิทัลทั่วโลกเกี่ยวข้องกับเกาหลีเหนือ การครอบงํานี้ไม่ใช่เรื่องบังเอิญ แต่เป็นผลมาจากการลงทุนระยะยาวและการสะสมเทคโนโลยีโดยกองกําลังไซเบอร์ระดับรัฐของเกาหลีเหนือ

ผลประโยชน์ที่ผิดกฎหมายมูลค่า 2 หมื่นล้านดอลลาร์มีความสําคัญทางยุทธศาสตร์ต่อเกาหลีเหนือ จากการประมาณการระหว่างประเทศ GDP ประจําปีของเกาหลีเหนืออยู่ที่ประมาณ 200-300 พันล้านดอลลาร์ ซึ่งหมายความว่าแฮกเกอร์ขโมยเงินเทียบเท่ากับ 6-10% ของ GDP การขโมยคริปโตเคอเรนซีได้กลายเป็นหนึ่งในแหล่งแลกเปลี่ยนเงินตราต่างประเทศหลักของเกาหลีเหนือหลังจากการคว่ําบาตรของสหประชาชาติตัดช่องทางการค้าปกติส่วนใหญ่ ซึ่งใช้เพื่อสนับสนุนโครงการอาวุธนิวเคลียร์และขีปนาวุธ

อัตราการเติบโต 51% ต่อปีบ่งชี้ว่าความสามารถของแฮกเกอร์เกาหลีเหนือเพิ่มขึ้นอย่างรวดเร็ว การปรับปรุงนี้ไม่เพียง แต่สะท้อนให้เห็นในระดับทางเทคนิคเท่านั้น แต่ยังรวมถึงความซับซ้อนของกลยุทธ์การโจมตีด้วย ตั้งแต่วันแรกของการโจมตีแบบฟิชชิ่งที่โหดร้ายไปจนถึงวิศวกรรมสังคมหลายขั้นตอนในปัจจุบันการแทรกซึมห่วงโซ่อุปทานและการฝังตัวจากภายในแฮกเกอร์ชาวเกาหลีเหนือได้พัฒนาวิธีการโจมตีที่ครบถ้วน

ข้อมูลการโจมตีของแฮ็กเกอร์เกาหลีเหนือในปี 2025

จํานวนเงินที่ถูกขโมยทั้งหมด: 20.2 พันล้านดอลลาร์ คิดเป็น 76% ของการโจรกรรมคริปโตทั่วโลก เพิ่มขึ้น 51% จากปี 2024

การขโมยประวัติสะสม: 67.5 พันล้านดอลลาร์ เฉลี่ยประมาณ 8.4 พันล้านดอลลาร์ต่อปีตั้งแต่ปี 2017 ถึงปัจจุบัน

เคสที่ใหญ่ที่สุดตัวเดียว: CEX ขนาดใหญ่แลกเปลี่ยนเงิน 1.5 หมื่นล้านดอลลาร์ คิดเป็น 74% ของการโจรกรรมทั้งหมดของเกาหลีเหนือในปี 2568

เชื่อกันอย่างกว้างขวางว่า Lazarus Group มีความสัมพันธ์ใกล้ชิดกับสํานักลาดตระเวนทั่วไป (RGB) ของเปียงยาง โดยสร้างรายได้ที่ผิดกฎหมายมากกว่า 200 ล้านดอลลาร์จากการขโมยสกุลเงินดิจิทัลอย่างน้อย 25 ครั้งระหว่างปี 2020 ถึง 2023 เพียงอย่างเดียว กลุ่มนี้ได้เปิดตัวการโจมตีทางไซเบอร์ต่อสถาบันการเงินและแพลตฟอร์มสกุลเงินดิจิทัลมานานกว่าทศวรรษ และถูกสงสัยว่ามีส่วนเกี่ยวข้องกับการขโมยทรัพย์สินประมาณ 36 ล้านดอลลาร์จาก Upbit ซึ่งเป็นการแลกเปลี่ยนสกุลเงินดิจิทัลที่ใหญ่ที่สุดของเกาหลีใต้เมื่อเดือนที่แล้ว

เหตุการณ์มูลค่า 1.5 พันล้านดอลลาร์ของการแลกเปลี่ยนแบบรวมศูนย์และกลยุทธ์การเจาะระบบแบบสองบรรทัด

รายงานระบุว่าการแฮ็กการแลกเปลี่ยน CEX ในเดือนกุมภาพันธ์ปีนี้เป็นการโจมตีครั้งเดียวที่ใหญ่ที่สุดในเกาหลีเหนือทําให้เกิดความสูญเสียประมาณ 1.5 พันล้านดอลลาร์ เหตุการณ์ดังกล่าวเกิดจากกลุ่มคุกคามที่รู้จักกันในชื่อ TraderTraitor หรือที่รู้จักในชื่อ Jade Sleet หรือ Slow Pisces บริษัทรักษาความปลอดภัย Hudson Rock ชี้ให้เห็นว่าคอมพิวเตอร์ที่ติดมัลแวร์ Lumma Stealer เชื่อมโยงกับโครงสร้างพื้นฐานที่ใช้ในการโจมตี

วิธีการโจมตีของการแฮ็ก CEX นั้นซับซ้อนมาก แฮกเกอร์ไม่ได้โจมตีระบบกระเป๋าเงินเย็นของการแลกเปลี่ยนโดยตรง แต่แทรกซึมเข้าไปในพนักงานแลกเปลี่ยนผ่านวิศวกรรมสังคมเพื่อเข้าถึงระบบภายใน เมื่ออยู่ในเครือข่ายภายใน แฮกเกอร์จะย้ายด้านข้างไปยังระบบที่สําคัญและในที่สุดก็สามารถเข้าถึงการจัดการคีย์ส่วนตัวได้ ห่วงโซ่การโจมตีนี้เกี่ยวข้องกับหลายขั้นตอน โดยแต่ละขั้นตอนต้องใช้ทักษะและความอดทนที่มีความเชี่ยวชาญสูง

นอกเหนือจากการแฮ็กการแลกเปลี่ยนโดยตรงแล้ว แฮกเกอร์เกาหลีเหนือยังทําการโจมตีทางวิศวกรรมสังคมที่เรียกว่า “ปฏิบัติการงานในฝัน” มาเป็นเวลานาน พวกเขาใช้แพลตฟอร์มเช่น LinkedIn และ WhatsApp เพื่อแอบอ้างเป็นนายหน้าและใช้ตําแหน่งงานว่างที่ได้ค่าตอบแทนสูงเป็นเหยื่อล่อในการเข้าถึงผู้ปฏิบัติงานด้านการป้องกัน เทคโนโลยี การบิน และการผลิต เพื่อหลอกล่อเป้าหมายให้ดาวน์โหลดและเรียกใช้มัลแวร์เพื่อขโมยข้อมูลที่ละเอียดอ่อนหรือสร้างช่องทางการแทรกซึมในระยะยาว

อีกกลยุทธ์หนึ่งคือการดําเนินการที่เรียกว่า “Wagemole” บุคลากรของเกาหลีเหนือสมัครตําแหน่งด้านเทคโนโลยีสารสนเทศในบริษัทต่างประเทศภายใต้ตัวตนปลอม หรือแทรกซึมเข้าไปในบริษัทผ่านบริษัทแนวหน้าเพื่อเข้าถึงระบบและบริการเข้ารหัส ซึ่งจะทําให้เกิดการโจมตีที่มีผลกระทบสูง Chainalysis ชี้ให้เห็นว่าวิธีนี้สามารถเพิ่มความเร็วในการเคลื่อนที่ด้านข้างและความเร็วในการเข้าถึงเบื้องต้นของแฮกเกอร์ก่อนที่จะเกิดการโจรกรรมขนาดใหญ่ ซึ่งอาจเป็นหนึ่งในสาเหตุสําคัญที่ทําให้เกิดการสูญเสียสูงเป็นประวัติการณ์ในปีนี้

กระทรวงยุติธรรมสหรัฐฯ ประกาศว่าชายวัย 40 ปีในรัฐแมริแลนด์ถูกตัดสินจําคุกในข้อหาช่วยเหลือบุคลากรเกาหลีเหนือในการแอบอ้างตัวตนเพื่อทํางานด้านไอที การสอบสวนเผยให้เห็นว่าจําเลยอนุญาตให้พลเมืองเกาหลีเหนือที่อาศัยอยู่ในเสิ่นหยาง ประเทศจีน ใช้ตัวตนของเขาเพื่อทํางานให้กับบริษัทและหน่วยงานรัฐบาลต่างๆ ของสหรัฐฯ โดยได้รับค่าชดเชยเกือบ 1 ล้านดอลลาร์ระหว่างปี 2564 ถึง 2567 กรณีนี้เผยให้เห็นโหมดการทํางานที่แท้จริงของ Wagemole

การโอนเงินสามขั้นตอนของเครือข่ายการฟอกเงินของจีน

ในแง่ของการจัดการกองทุน สินทรัพย์ crypto ที่ถูกขโมยมักจะถูกโอนผ่านกระบวนการฟอกเงินหลายขั้นตอนที่มีโครงสร้าง รายงานชี้ให้เห็นว่าแฮกเกอร์ชาวเกาหลีเหนือใช้บริการฟอกเงินภาษาจีนแบบมืออาชีพ (บริการฟอกเงินแบบมืออาชีพของจีน) และ OTC (การซื้อขายที่เคาน์เตอร์) ซึ่งบ่งชี้ถึงความสัมพันธ์ที่ใกล้ชิดกับเครือข่ายการเงินใต้ดินในภูมิภาคที่พูดภาษาจีน

ขั้นตอนแรกใช้โปรโตคอลการเงินแบบกระจายอํานาจและบริการผสมสกุลเงินเพื่อเบี่ยงเบนเงินทุนอย่างรวดเร็วภายในไม่กี่วันหลังจากการโจมตี เป้าหมายของขั้นตอนนี้คือการตัดความสัมพันธ์โดยตรงของเงินที่ถูกขโมยกับที่อยู่เดิมอย่างรวดเร็ว แฮกเกอร์แบ่งเงินจํานวนมากออกเป็นการโอนเงินขนาดเล็กหลายพันรายการ โดยทําการโอนแบบหลายฮ็อปผ่านมิกเซอร์ เช่น Tornado Cash และโปรโตคอล DeFi หลายตัว ทําให้ความยากในการติดตามสูงขึ้นอย่างทวีคูณ

ระยะที่สองจะรวมเข้าด้วยกันในขั้นต้นผ่านการแลกเปลี่ยน สะพานข้ามสายโซ่ และบริการผสมรอง เงินจะถูกโอนจาก Ethereum ไปยังเชนอื่นๆ เช่น BSC, Tron และอื่นๆ โดยใช้ประโยชน์จากความซับซ้อนของการเชื่อมโยงข้ามสายโซ่เพื่อทําให้เส้นทางการติดตามสับสนยิ่งขึ้น เงินบางส่วนไหลเข้าสู่การแลกเปลี่ยนขนาดเล็กที่รองรับ KYC ที่อ่อนแอกว่า แปลงเป็นสกุลเงินดิจิทัลหรือ Stablecoin อื่น ๆ

ในที่สุด ภายในเวลาประมาณ 20 ถึง 45 วัน เงินจะถูกแลกเปลี่ยนเป็นสกุลเงิน fiat หรือสินทรัพย์อื่นๆ ขั้นตอนนี้เป็นขั้นตอนที่สําคัญและอันตรายที่สุด เนื่องจากเพื่อให้สกุลเงินดิจิทัลกลายเป็นสกุลเงิน fiat ที่ใช้งานได้ แฮกเกอร์ชาวเกาหลีเหนือพึ่งพาผู้ค้า OTC และธนาคารใต้ดินในภูมิภาคที่พูดภาษาจีนเป็นหลัก ซึ่งให้บริการแลกเปลี่ยนสกุลเงินดิจิทัลจํานวนมาก และในที่สุดก็โอนเงินไปยังบัญชีที่ควบคุมโดยเกาหลีเหนือผ่านเครือข่ายธนาคารที่ซับซ้อน

ความเชื่อมโยงในระดับสูงของ “ระบบจีน” ทําให้เกิดความกังวลในหมู่หน่วยงานตุลาการของสหรัฐฯ นี่แสดงให้เห็นว่าเครือข่ายการเงินใต้ดินบางแห่งในจีนแผ่นดินใหญ่ ฮ่องกง ไต้หวัน หรือชุมชนชาวจีนในเอเชียตะวันออกเฉียงใต้กําลังให้บริการฟอกเงินที่สําคัญแก่เกาหลีเหนือ ความซับซ้อนของเครือข่ายอาชญากรรมข้ามชาตินี้ทําให้หน่วยงานบังคับใช้กฎหมายติดตามและปราบปรามพวกเขาได้ยากมาก

ผู้เชี่ยวชาญด้านความปลอดภัยของข้อมูลเตือนว่าภัยคุกคามที่เกี่ยวข้องกับเกาหลีเหนือกําลังปรับกลยุทธ์อย่างต่อเนื่องจากการบุกรุกระบบโดยตรงไปจนถึงวิธีการแทรกซึมและการละเมิดแพลตฟอร์มที่แอบแฝงและตรวจไม่พบมากขึ้น ด้วยความนิยมของสกุลเงินดิจิทัลและการทํางานทางไกล ความเสี่ยงที่เกี่ยวข้องมีแนวโน้มที่จะเพิ่มขึ้นอย่างต่อเนื่อง กลายเป็นความท้าทายที่สําคัญสําหรับการปกป้องความปลอดภัยของข้อมูลด้านกฎระเบียบและองค์กรในประเทศต่างๆ